Por Wilson Piedade, Chief Operating Business do Oakmont Group

O ano de 2025 marca um ponto de mudança para a cibersegurança. A sofisticação das ameaças, somada à complexidade das infraestruturas corporativas, criou um cenário em que o risco deixou de ser eventual para se tornar constante. Não falamos mais de incidentes isolados, mas de campanhas persistentes e adaptativas que exploram cada vulnerabilidade possível, desde a engenharia social altamente direcionada (spear phishing), passando por ataques à cadeia de suprimentos (supply chain attacks), até ameaças persistentes avançadas (APT) e ransomware com capacidade de se espalhar de forma quase invisível.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link.

A resposta tradicional, baseada em defesas e ações reativas após a ocorrência, está ultrapassada. As empresas precisam migrar para uma abordagem sustentada por inteligência de comprometimento contínuo, capaz de identificar atividades maliciosas em tempo real e com base em evidências concretas.

Dentro desse contexto, há cinco desafios centrais que determinam o sucesso ou o fracasso de uma operação de segurança em 2025, que são:

1 – A sobrecarga de alertas irrelevantes: O volume de dados de segurança gerados por ferramentas como SIEMs, EDRs e firewalls é massivo. Segundo um relatório do Gartner, empresa de pesquisa e consultoria, 75% desses alertas são falsos positivos ou irrelevantes. O problema não é apenas a fadiga dos analistas, mas o risco real de que um incidente crítico se perca no ruído.

Uma empresa que integre um sistema de comprometimento contínuo, pode constatar que cerca de 80% dos alertas do seu SIEM não representam ameaça real. Ao filtrar e priorizar eventos relevantes, é possível reduzir em até metade o tempo médio de resposta. Isso mostra que a batalha não é por mais dados, mas por dados mais qualificados.

2 – A falta de visibilidade real: A transformação digital dissolveu o conceito de perímetro. Hoje, a superfície de ataque inclui dispositivos móveis, ambientes em nuvem, endpoints remotos e redes híbridas. Ferramentas tradicionais, projetadas para monitorar fronteiras fixas, falham em detectar movimentações laterais, beaconing ou conexões discretas com servidores de comando e controle.

Um estudo do Ponemon Institute, instituto de pesquisa independente, apontou que 56% das violações de dados têm como causa falhas na visibilidade e na capacidade de resposta rápida. A solução está em monitorar continuamente todas as comunicações da rede, independentemente de origem ou destino, permitindo identificar comportamentos anômalos antes que se tornem incidentes críticos.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

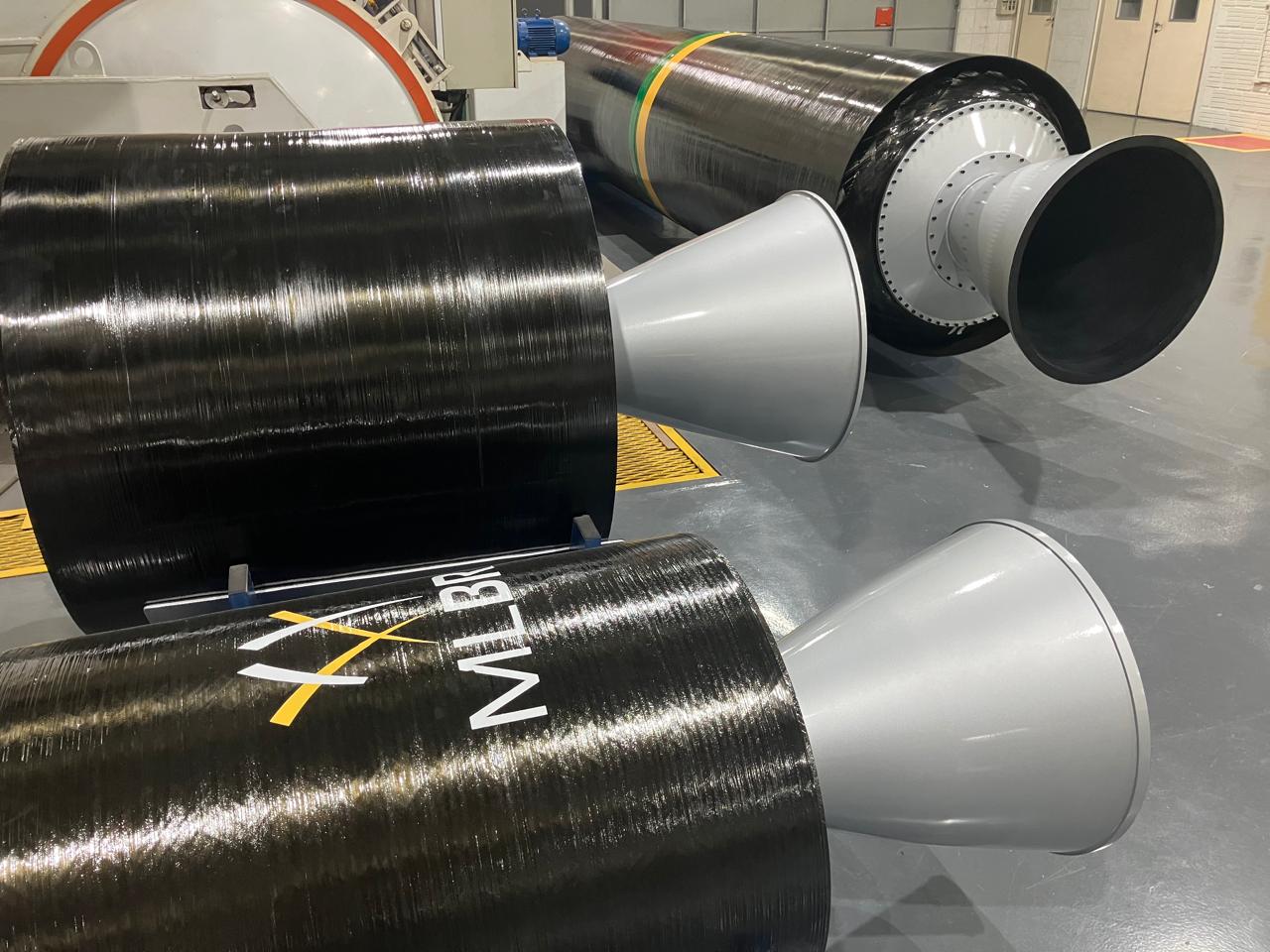

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

3 – A escassez de profissionais qualificados: O déficit global de especialistas em cibersegurança ultrapassa 3,5 milhões, segundo a Cybersecurity Ventures, empresa de pesquisa especializada em segurança cibernética. Esse gargalo significa que muitas empresas operam com equipes reduzidas e sobrecarregadas, aumentando o risco de erros e atrasos.

Ao automatizar a detecção e priorizar ameaças reais, é possível aliviar essa pressão. Organizações que adotaram inteligência de comprometimento contínuo podem reportar reduções de até 60% no tempo de resposta, liberando recursos humanos para atuar de forma mais estratégica.

4 – Ferramentas que não conversam entre si: No esforço de se proteger, empresas acumulam soluções diversas: SIEM, EDR, DLP, antivírus, firewalls e NDR, mas sem integração, essas ferramentas criam silos de dados que dificultam a correlação de eventos e atrasam decisões.

A chave está em plataformas capazes de se integrar de forma nativa a ecossistemas já existentes, como Splunk, QRadar, Elastic, Palo Alto, Fortinet, Checkpoint e SOARs. Assim, a segurança deixa de ser um mosaico desconexo e passa a operar como um organismo único, com fluxo contínuo de informação e contexto compartilhado.

5 – A resposta reativa a incidentes: Talvez o desafio mais crítico seja a postura reativa. Percebo que em muitas empresas, o tempo médio de detecção de uma ameaça crítica ainda ultrapassa 200 dias. Esse atraso é praticamente um convite para que o atacante explore ao máximo a infraestrutura comprometida.

Com inteligência de comprometimento contínuo, essa janela pode cair para menos de cinco minutos. A diferença não é apenas técnica, é estratégica. Uma detecção quase imediata não apenas reduz danos, mas também permite conter o ataque antes que ele gere repercussões jurídicas, financeiras e reputacionais.

O que a cibersegurança eficaz exige em 2025

Superar esses desafios exige mais que tecnologia, requer mudança de mentalidade. É preciso adotar um modelo de defesa que elimine o ruído, priorizando eventos realmente relevantes e descartando falsos positivos; garanta visibilidade total, independentemente de onde estejam os ativos e usuários; otimize recursos humanos, automatizando processos e liberando especialistas para tarefas estratégicas; unifique o ecossistema de segurança, integrando ferramentas para resposta coordenada; e mantenha vigilância constante, reduzindo a janela de exposição de meses para minutos.

Em 2025, a capacidade de detectar, compreender e agir com agilidade diante de uma ameaça não é diferencial competitivo, é pré-requisito para sobrevivência. As empresas que entenderem isso agora estarão não apenas protegidas contra o cenário atual, mas preparadas para o que está por vir.

Wilson Piedade é Chief Operating Business do Oakmont Group, com foco em desenvolvimento de novos modelos de negócios e novas parcerias buscando diferencial competitivo e melhores resultados.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.