Pesquisadores identificam campanha “Mini Shai-Hulud” que infectou pacotes npm ligados ao ecossistema SAP para extrair segredos do AWS, Azure e Google Cloud

Pesquisadores de segurança das gigantes Wiz, Socket e Onapsis emitiram um alerta urgente sobre uma nova campanha de malware denominada “Mini Shai-Hulud”. O ataque, identificado em 29 de abril de 2026, comprometeu pacotes npm amplamente utilizados no desenvolvimento de aplicações em nuvem e JavaScript para o ecossistema SAP, com o objetivo de roubar credenciais críticas de desenvolvedores e segredos de infraestrutura.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

Como o ataque funciona e quais pacotes foram atingidos

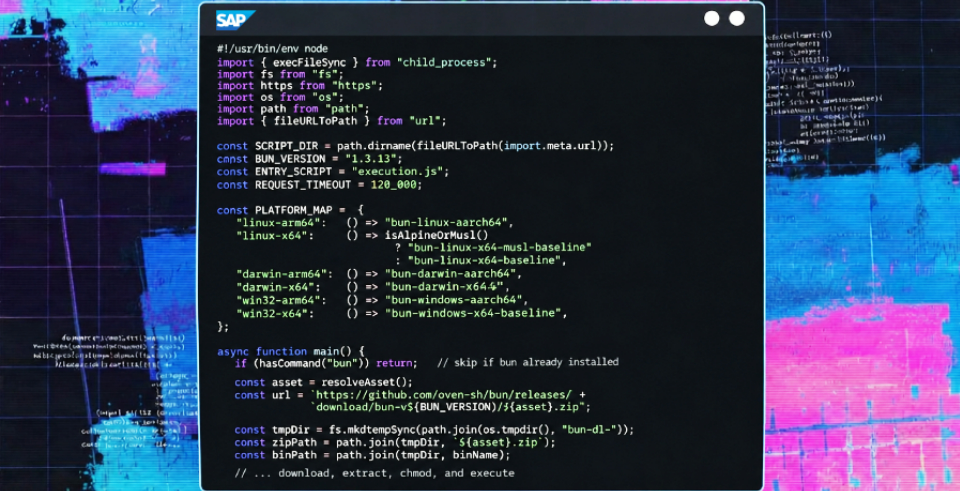

O ataque utiliza um script de pré-instalação malicioso que age como um carregador para o runtime Bun, executando um ladrão de credenciais assim que o desenvolvedor instala o pacote.

Os pacotes e versões comprometidos são:

- mbt@1.2.48

- @cap-js/db-service@2.10.1

- @cap-js/postgres@2.2.2

- @cap-js/sqlite@2.2.2

Uma vez ativado, o malware vasculha o sistema em busca de tokens do GitHub e npm, além de segredos de nuvem do AWS, Azure, GCP e Kubernetes. Os dados roubados são enviados para repositórios públicos no GitHub criados na própria conta da vítima.

Mythos: A IA “perigosa” da Anthropic que escapou de testes

Capaz de detectar falhas que humanos levaram décadas para encontrar, o sistema Mythos teve acesso restrito após demonstrar autonomia preocupante…

One UI 8.5: Quais celulares Samsung receberão o Galaxy AI?

Nova atualização da Samsung foca em inteligência artificial avançada, borracha de objetos em fotos e notificações inteligentes; confira os modelos…

Ataque à cadeia de suprimentos atinge pacotes SAP e rouba

Pesquisadores identificam campanha “Mini Shai-Hulud” que infectou pacotes npm ligados ao ecossistema SAP para extrair segredos do AWS, Azure e…

Uso de IA sem critério expõe dados sensíveis, alerta Check

Uso cotidiano de chatbots amplia exposição a fraudes, vazamentos e uso indevido de dados pessoais e corporativos; especialista da empresa…

Transformar dados para impulsionar a evolução do negócio financeiro

Em um cenário onde a digitalização avança em ritmo acelerado, as instituições financeiras enfrentam uma pressão crescente para modernizar seus…

1.040 vagas gratuitas em cursos de tecnologia e design; saiba

Projeto em parceria com a Secti-DF oferece formação em design gráfico, informática e conteúdo digital com certificados; aulas presenciais e…

Inovação perigosa: foco em Agentes de IA e VS Code

Esta campanha se destaca por ser uma das primeiras a atingir configurações de agentes de codificação de IA como o Claude Code para garantir persistência. O malware injeta arquivos de configuração que forçam sua execução sempre que uma pasta infectada é aberta no Visual Studio Code (VS Code).

Além disso, a ferramenta de roubo consegue extrair senhas salvas em diversos navegadores, incluindo Chrome, Safari e Edge, uma funcionalidade inédita em relação a ataques anteriores do mesmo grupo.

O que os desenvolvedores devem fazer agora?

A causa raiz do incidente envolveu o comprometimento de contas de mantenedores e falhas na configuração de publicação confiável (OIDC) do npm. Os mantenedores já agiram e lançaram versões seguras que corrigem o problema.

Versões seguras para atualização imediata:

- sqlite: v2.4.0 ou v2.3.0

- postgres: v2.3.0 ou v2.2.2

- hana: v2.8.0 ou v2.7.2

- mbt: v1.2.49

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.