Uma nova e avançada campanha de ataques cibernéticos está em curso na América Latina, e o Brasil pode ser o próximo alvo. Batizada de Shadow Vector, a ameaça foi identificada pela Unidade de Pesquisa de Ameaças da Acronis (Threat Research Unit – TRU) e se destaca pelo uso de técnicas sofisticadas que tornam sua detecção extremamente difícil, mesmo por ferramentas de segurança avançadas.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link.

Embora, até o momento, os ataques estejam mais concentrados na Colômbia, trechos de código malicioso foram encontrados em português — indício de que hackers brasileiros podem estar envolvidos ou de que o Brasil e outros países lusófonos também estão na mira da campanha.

Ataques silenciosos e difíceis de detectar

A Shadow Vector utiliza diversas técnicas furtivas para comprometer sistemas sem levantar suspeitas. Entre elas, estão:

- Escalonamento furtivo de privilégios: os cibercriminosos conseguem aumentar seus níveis de acesso no sistema até obter controle total, sem serem detectados.

- Execução exclusivamente em memória: o malware age apenas na RAM, não deixando rastros no disco rígido, o que dificulta a identificação por antivírus tradicionais.

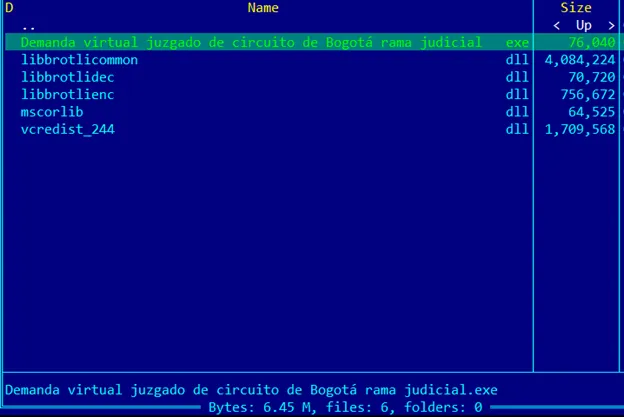

- Táticas de evasão: são empregadas para burlar os mecanismos de defesa, como ofuscação de código e uso de bibliotecas maliciosas disfarçadas de legítimas (DLL side-loading).

Vetor de ataque: imagens SVG e phishing disfarçado

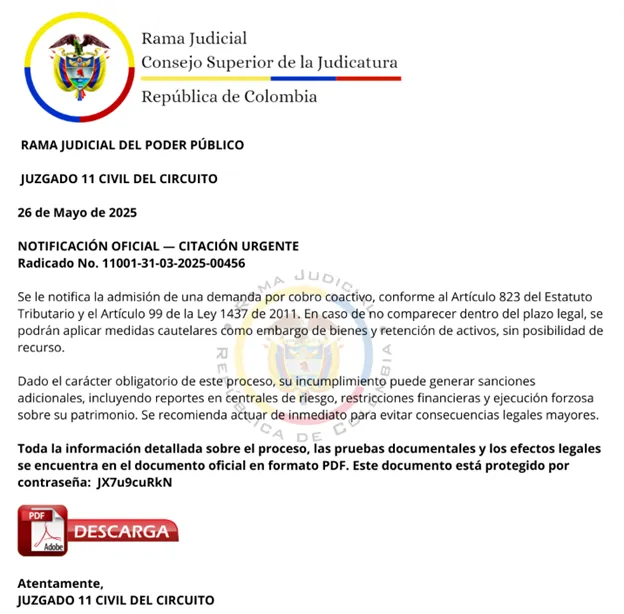

A campanha se aproveita de arquivos SVG — imagens vetoriais que os navegadores abrem nativamente — para carregar o código malicioso sem a necessidade de downloads adicionais. As mensagens de phishing simulam notificações oficiais de tribunais, o que aumenta a taxa de abertura e engajamento por parte das vítimas.

Além disso, os arquivos maliciosos são hospedados em plataformas legítimas como Bitbucket e Archive.org, dificultando a detecção pelas soluções que se baseiam na reputação de IPs ou domínios para bloqueio.

Etapas da infecção

O processo de infecção ocorre em múltiplas camadas:

- Scripts ofuscados em JavaScript e PowerShell, que mascaram sua verdadeira função;

- Payloads remotos camuflados, que carregam código embaralhado em base64 diretamente na memória;

- Uso de drivers vulneráveis (como Zemana e WiseCleaner) para escalonamento de privilégios;

- Técnicas anti-debug e bypass de UAC, impedindo análise e controle por parte do sistema.

Essas táticas tornam a Shadow Vector uma ameaça de alta complexidade e difícil contenção.

C6 Bank, XP Inc e PagBank abrem vagas em Cibersegurança:

Você está em busca de uma virada na sua carreira em 2026? O setor financeiro está fervendo e os maiores…

Conta de luz em risco? Entenda a guerra bilionária que

Um “puxadinho” na nova lei do setor elétrico colocou gigantes da energia e o Governo em pé de guerra. Entenda…

Oportunidade de ouro: IFSP libera 4.500 vagas em cursos de

Quer entrar no mercado de TI sem pagar nada? O Instituto Federal de São Paulo (IFSP) acaba de abrir inscrições…

O fim do Windows? Google e Samsung unem forças e

Prepare o monitor: a nova atualização do Android 16 acaba de transformar seu celular em um computador completo. Entenda a…

Apple choca o mercado e lança MacBook Neo por preço

Em estratégia inédita para driblar a crise dos chips, gigante de Cupertino aposta em notebook “popular” com bateria de 16…

Samsung lança no Brasil tela 3D que dispensa óculos e

Nova tecnologia Spatial Signage transforma imagens comuns em experiências 3D realistas para revolucionar lojas e escritórios; conheça o display de…

Ameaça classificada como crítica

Segundo a Acronis, a campanha distribui RATs (Remote Access Trojans) como AsyncRAT e RemcosRAT, ferramentas que permitem acesso remoto, roubo de credenciais e vigilância em tempo real. Em poucas horas, mais de 170 downloads desses arquivos foram registrados, revelando que a disseminação já está em curso.

O loader utilizado conta com funcionalidades como execução em memória, carregamento dinâmico de plugins e evasão de controle de conta de usuário, tornando sua análise extremamente desafiadora para analistas de segurança.

Quem deve se preocupar?

A ameaça é considerada crítica para:

- CISOs de empresas que operam na América Latina;

- Analistas de SOC (Security Operations Center), que lidam com injeção de DLLs e execução em memória;

- MSPs (Managed Service Providers), que precisam reforçar proteção de endpoints e filtros de e-mail;

- Usuários finais, especialmente na Colômbia e, possivelmente, no Brasil, devem desconfiar de mensagens que simulem notificações judiciais ou bancárias.

Risco crescente para empresas e usuários

Além de ameaçar usuários individuais, a Shadow Vector representa um risco concreto para o mundo corporativo. Entre os principais impactos, estão o roubo de dados confidenciais, espionagem corporativa e paralisação de sistemas críticos.

Com uma estrutura modular e o uso de plataformas públicas para disseminação, os especialistas da Acronis alertam que o malware pode ser facilmente adaptado para atacar outros países — incluindo o Brasil.

Para mais detalhes sobre a campanha Shadow Vector e recomendações de proteção, acesse o blog oficial da Acronis.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.