A Claroty, líder global em segurança cibernética para sistemas ciberfísicos (CPS) em ambientes industriais, comercial e de saúde, traz quatro passos fundamentais para garantir a proteção de sistemas operacionais (OT) na indústria farmacêutica e de biotecnologia. O avanço acelerado da transformação digital nesses setores, impulsionado por fatores econômicos, ambientais e geopolíticos, tem elevado significativamente os riscos cibernéticos ao conectar redes tradicionais a dispositivos modernos e sistemas altamente automatizados.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link.

“De automação a sensores inteligentes e conectividade IT/OT, passando por sistemas robóticos (CIP) e manuseio de embalagens, a adoção de sistemas ciberfísicos transformou a produção farmacêutica com ganhos de eficiência, agilidade e qualidade. Contudo, essa evolução trouxe consigo uma superfície de ataque muito mais ampla e vulnerável. A coexistência entre equipamentos legados e dispositivos conectados à internet cria um ambiente complexo que exige soluções de segurança avançadas e específicas”, destaca Italo Calvano, Vice-Presidente da Claroty para a América Latina.

Para o executivo, a proteção de ativos ciberfísicos na indústria farmacêutica é uma questão de continuidade dos negócios e proteção à vida. “Falhas na segurança OT podem comprometer não apenas a produção de medicamentos e vacinas, mas também colocar em risco a integridade de processos críticos e a segurança de colaboradores. Nossa missão é apoiar as empresas com uma abordagem proativa e altamente especializada em segurança de CPS”, afirma Calvano.

Desafios de segurança cibernética na transformação digital farmacêutica

Os ataques cibernéticos às operações de OT podem resultar em impactos significativos, como interrupções na produção, perdas financeiras, violações de regulamentações e até riscos à saúde pública. Casos como o WannaCry, NotPetya e Novartis demonstraram como sistemas desatualizados e falta de visibilidade operacional podem ser pontos de entrada para ameaças com efeitos devastadores.

Verben firma parceria com a Sony Interactive Entertainment Media Solutions

Empresa passa a atuar dentro do ecossistema PlayStation na América Latina e no Brasil, aproximando as marcas preferidas do público…

Resident Evil Veronica Remake: destrinchamos o 1º trailer, segredos e

O anúncio que os entusiastas do Survival Horror aguardavam há décadas finalmente aconteceu durante a Summer Game Fest. A Capcom…

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

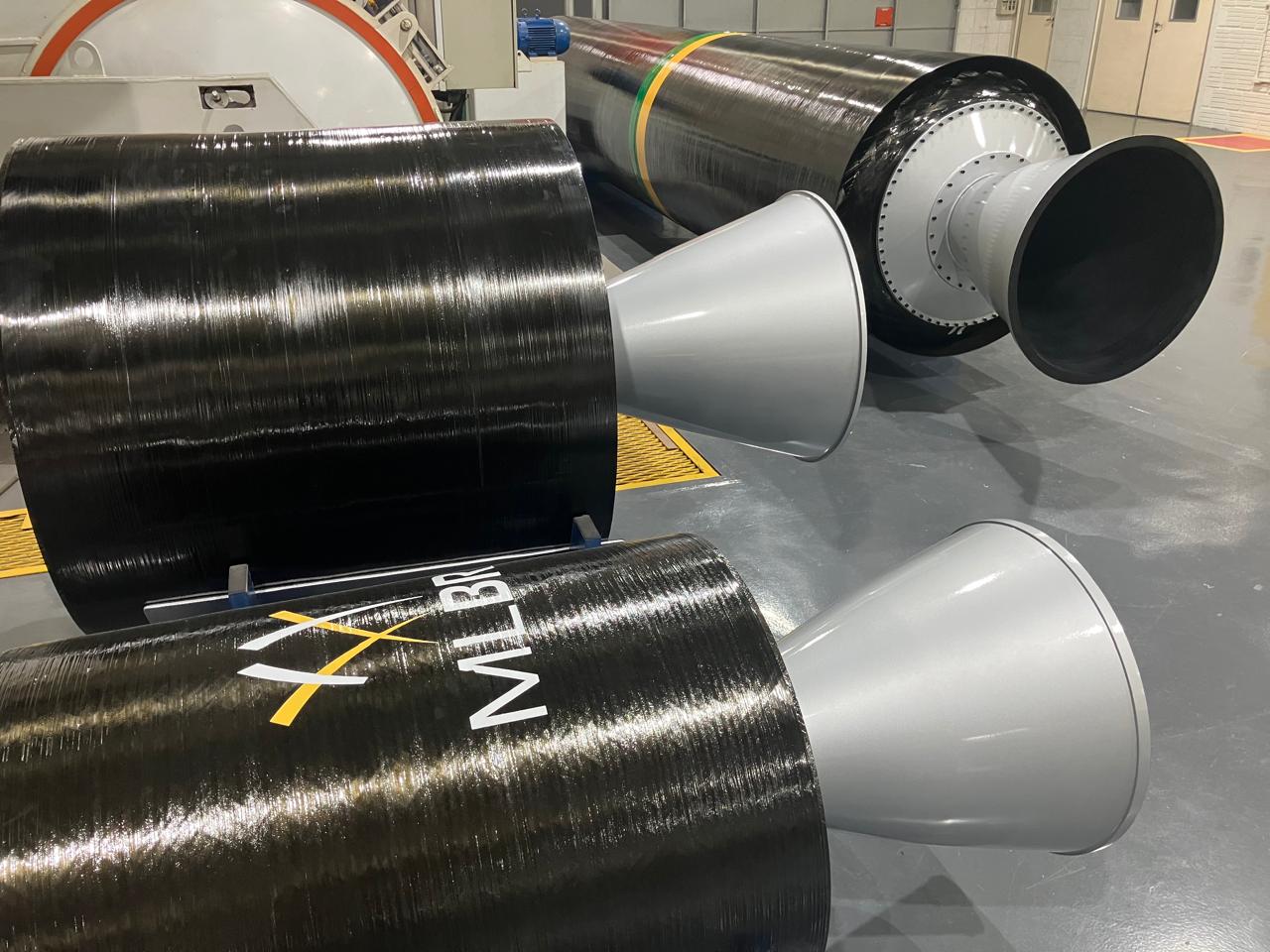

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com isso em vista, a seguir, Italo Calvano destaca quatro passos fundamentais para fortalecer a postura de segurança cibernética nesses setores. Cada passo representa um pilar estratégico para garantir que ativos industriais estejam protegidos contra vulnerabilidades, falhas de configuração, senhas fracas e acessos indevidos. Confira:

1. Inventário e descoberta de ativos.

A base de uma estratégia de segurança eficaz começa com a visibilidade completa dos ativos presentes no ambiente industrial. Sem saber o que deve ser protegido, torna-se impossível aplicar defesas adequadas. É necessário identificar todos os ativos conectados – de sensores e controladores a sistemas SCADA – por meio de métodos seguros de descoberta passiva e ativa, respeitando os protocolos nativos dos dispositivos.

Essa visibilidade detalhada leva em consideração fatores como geografia, topologia da rede e particularidades ambientais de cada instalação. A partir disso, é possível criar perfis completos de cada ativo e manter um inventário atualizado e confiável, base essencial para as próximas etapas da segurança.

2. Gerenciamento de exposição e risco.

Em vez de focar apenas em vulnerabilidades conhecidas, propõe-se uma abordagem mais ampla e dinâmica, baseada na gestão de exposição. Isso inclui a análise de riscos associados a cada ativo, considerando desde configurações incorretas até o uso de senhas padrão.

É essencial identificar os caminhos de ataque com base em probabilidade de exploração e impacto, oferecendo recomendações acionáveis para priorizar a remediação. Além disso, a integração com ferramentas de TI e relatórios adaptáveis pode facilitar a coordenação entre times de engenharia, segurança e manutenção, promovendo uma resposta mais rápida e eficaz diante de riscos emergentes.

3. Proteção de rede e segmentação.

Com base em princípios como Zero Trust e microsegmentação, é possível controlar de forma granular as comunicações entre dispositivos e redes. É fundamental monitorar e reforçar as políticas de tráfego, reduzindo as oportunidades para movimentação lateral de potenciais invasores e garantindo o isolamento de sistemas críticos.

A análise de tráfego permite refinar continuamente essas políticas, ajustando regras com base em comportamentos reais e alinhando a arquitetura de rede à estratégia de cibersegurança da organização.

4. Detecção rápida de ameaças.

Detectar ameaças conhecidas e desconhecidas em tempo hábil é fundamental para evitar danos maiores. A Claroty, por exemplo, oferece uma solução que utiliza algoritmos avançados para distinguir entre tráfego legítimo e anomalias, identificando assinaturas maliciosas e emitindo alertas precisos com baixa taxa de falsos positivos.

Contar com uma capacidade de resposta rápida é vital para conter as ameaças, antes que elas comprometam a produção ou afetem a integridade de dados e sistemas.

Conformidade regulatória e melhores práticas

Além dos aspectos técnicos, é importante estar atento com as principais regulamentações do setor, como FSMA, NIS 2.0, RCE, SOCI/SLACIP, FDA cGMPs, entre outras. A conformidade com padrões reconhecidos como CISA CGPs, NIST CSF, ISO 27001, CIS and NIPP também fortalece a credibilidade da estratégia de segurança, garantindo que ela esteja em sintonia com as melhores práticas globais.

“A plataforma da Claroty foi projetada para lidar com as complexidades únicas desses setores, desde a integração de sistemas legados até a aplicação de controles de TI em ambientes OT. A nossa tecnologia possibilita que as empresas do setor farmacêutico possam obter visibilidade completa, integrar ferramentas já existentes e adotar uma governança unificada entre IT e OT. Com isso, não apenas reforçam sua resiliência cibernética, como também ganham eficiência operacional e valor estratégico”, finaliza Italo.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.