(*) Por Bruno Lobo, diretor-geral da Commvault para América Latina

Nos últimos dez anos, criptografar dados tem sido uma maneira eficaz de protegê-los contra cibercriminosos — mesmo que caiam em mãos erradas, eles não conseguem compreendê-los nem utilizá-los. Mas tudo isso está prestes a mudar, deixando as empresas mais vulneráveis do que nunca.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link

- Siga o tecflow no tik tok

Embora ainda não tenha se tornado uma tecnologia completamente obsoleta, estamos à beira de uma nova era da computação quântica. E isso significa que as regras do jogo estão mudando rapidamente quando se trata de manter ativos digitais valiosos — como propriedade intelectual, dados privados e sensíveis, sistemas de autenticação e canais de comunicação — seguros e protegidos.

Diferentemente dos computadores tradicionais, que utilizam bits binários (zeros e uns), os computadores quânticos usam qubits, que podem existir em múltiplos estados simultaneamente. Isso permite que resolvam problemas massivos e altamente complexos com enorme velocidade — em questão de minutos ou até segundos.

A grande preocupação é que cibercriminosos possam usar esse poder computacional para quebrar algoritmos de criptografia de chave pública, como RSA e ECC (criptografia de curva elíptica), amplamente utilizados hoje para proteger comunicações e transações digitais.

Verben firma parceria com a Sony Interactive Entertainment Media Solutions

Empresa passa a atuar dentro do ecossistema PlayStation na América Latina e no Brasil, aproximando as marcas preferidas do público…

Resident Evil Veronica Remake: destrinchamos o 1º trailer, segredos e

O anúncio que os entusiastas do Survival Horror aguardavam há décadas finalmente aconteceu durante a Summer Game Fest. A Capcom…

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

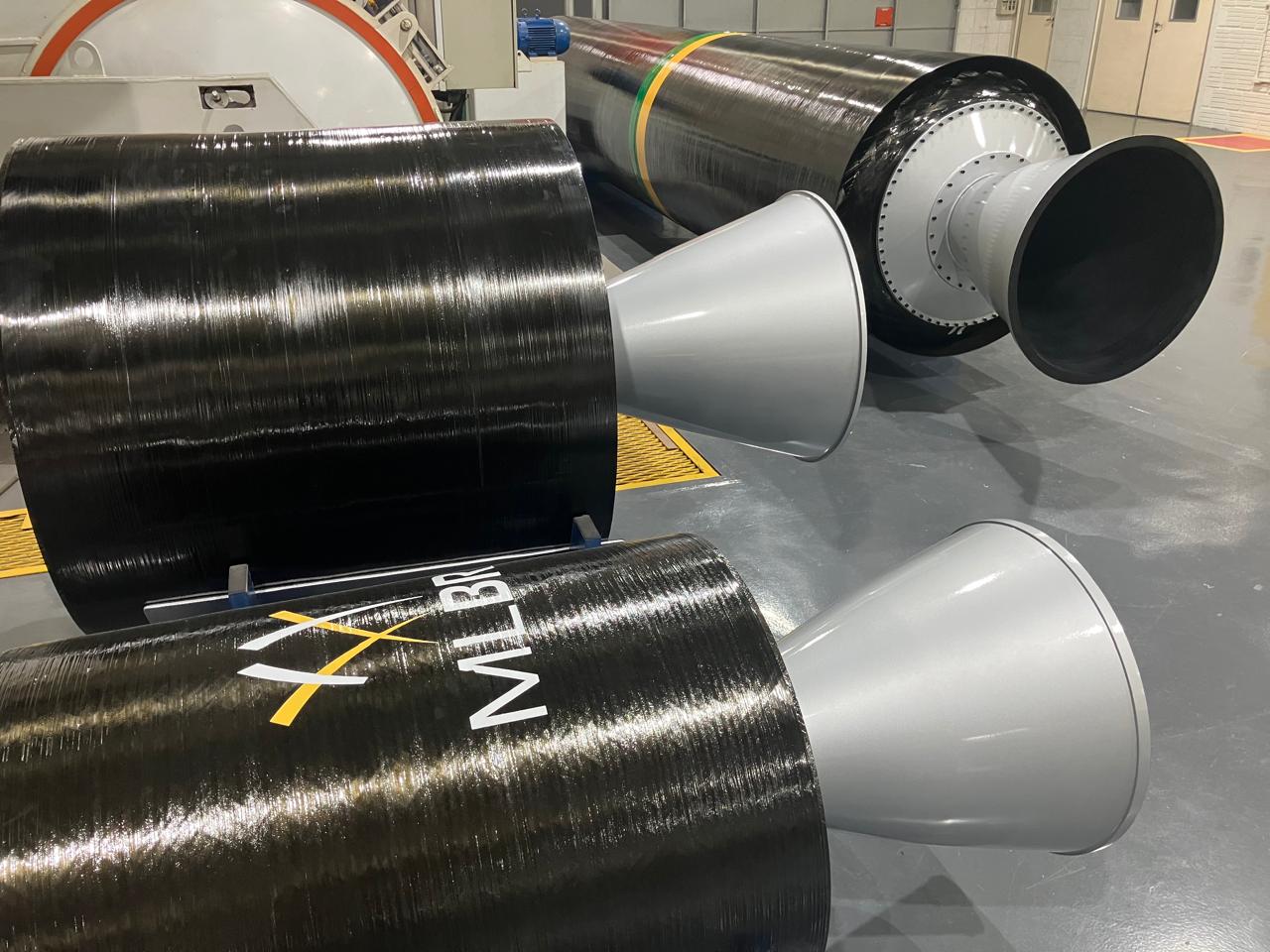

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Embora especialistas acreditem que ainda levará de cinco a dez anos até que os computadores quânticos se tornem comuns, o risco potencial que eles representam não deve ser ignorado. Criminosos digitais já estão adotando uma mentalidade de “coletar agora, decifrar depois”, roubando dados criptografados com a expectativa de decriptá-los num futuro próximo. Ou seja, mesmo que seus dados estejam protegidos por criptografia hoje, essa proteção pode não durar muito tempo.

Diante disso, as organizações precisam agir rapidamente e começar a preparar suas medidas de criptografia para o futuro, garantindo a segurança de suas infraestruturas críticas e dados sensíveis.

Como sobreviver à criptografia pós-quântica (PQC)

A boa notícia é que, no ano passado, o Instituto Nacional de Padrões e Tecnologia (NIST) dos Estados Unidos publicou seu primeiro conjunto de algoritmos de criptografia pós-quântica padronizados. Projetados para resistir tanto a ataques de computadores tradicionais quanto de computadores quânticos, esses novos algoritmos avançam a proteção de dados criptografados contra ameaças futuras.

Em março deste ano, o NIST adicionou mais um algoritmo de criptografia pós-quântica (PQC) às suas especificações e agora incentiva administradores de sistemas a começar a aplicar os novos padrões o quanto antes. Esses padrões do NIST oferecem um guia prático para governos e indústrias iniciarem a adoção de medidas de cibersegurança pós-quântica — um passo importante rumo a um futuro quantum-safe.

Teoricamente “inviolável”, a criptografia quântica promete oferecer alto nível de proteção para informações sensíveis em várias aplicações. No entanto, sua implementação prática ainda é limitada, pois exige hardware especializado — como redes e satélites de comunicação quântica — que ainda não estão amplamente disponíveis.

De fato, uma transição criptográfica completa pode levar de 5 a 10 anos para ser concluída. Por isso, as organizações devem começar a planejar sua jornada de migração agora. Para simplificar o processo, recomendo a aplicação destes cinco passos abaixo:

- Realize um inventário criptográfico – É essencial manter um registro abrangente de todos os ativos criptográficos da organização. Saiba quais chaves e algoritmos você possui, onde estão armazenados e como são gerenciados. O inventário deve incluir dados sensíveis, aplicações, redes, sistemas de identidade e conexões com terceiros.

- Priorize riscos– Em vez de tentar proteger tudo de uma só vez, avalie seus dados em termos de sensibilidade e tempo de confidencialidade. Por exemplo, informações que precisam permanecer confidenciais por mais de cinco anos devem ser prioridade. Já para dados menos sensíveis, os métodos atuais de criptografia ainda são suficientes no curto prazo.

- Adote a cripto-agilidade – A capacidade de alternar entre diferentes algoritmos criptográficos conforme novas ameaças surgem será essencial na era pós-quântica.

Desenvolva estruturas flexíveis que permitam substituir algoritmos sem redesenhar todo o sistema e invista em treinamento de equipes para sustentar essa capacidade. - Desenvolva um cronograma de migração – Comece pelos sistemas e dados mais sensíveis — especialmente aqueles que protegem propriedade intelectual ou informações pessoais identificáveis (PII, na sigla em inglês).

- Engaje seus fornecedores – A migração criptográfica é um processo complexo que afeta profundamente a cadeia de fornecimento de software. Avalie suas dependências criptográficas, planeje um período de transição e alinhe seus fornecedores aos novos padrões que estão emergindo.

Diante deste cenário, quanto mais tempo a sua transição para o modelo quântico demorar, maior o risco de que seus dados sensíveis se tornem alvo de ataques. O conceito “colete agora, decifre depois” — que pode já estar sendo usado pelos atacantes – é capaz de resultar em danos financeiros, operacionais e reputacionais significativos. Mas são completamente evitáveis.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.