Uma vulnerabilidade sem precedentes no sistema nervoso central de dados do Google permite que hackers invadam ambientes de diferentes clientes e executem códigos maliciosos em escala global.

A segurança das maiores corporações do mundo acaba de sofrer um golpe devastador com a descoberta de duas falhas de segurança de nível catastrófico no Google Looker. A plataforma de Business Intelligence, utilizada por mais de 60 mil organizações, incluindo nomes como Walmart e Coinbase, apresentou vulnerabilidades que permitem não apenas o roubo de informações sigilosas, mas o controle total de infraestruturas na nuvem. O aspecto mais alarmante do relatório apresentado pela Tenable é a capacidade de um invasor realizar o chamado movimento lateral entre inquilinos, o que significa que uma brecha em uma única empresa pode ser utilizada como ponte para invadir o ambiente de outros clientes dentro do Google Cloud Platform.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

A exploração mais severa envolve uma complexa cadeia de execução remota de código que manipula o funcionamento interno do Git no servidor. Ao enganar o sistema para baixar scripts maliciosos através de uma condição de corrida técnica, os pesquisadores conseguiram rodar comandos arbitrários diretamente no coração do Looker. Em ambientes de nuvem compartilhada, essa invasão garante acesso a pastas de serviços que armazenam credenciais de múltiplas organizações, quebrando a barreira fundamental de isolamento que os clientes esperam ao contratar serviços de cloud. Na prática, a falha transforma o Looker em uma porta aberta para que criminosos naveguem entre redes corporativas distintas sem serem detectados.

Verben firma parceria com a Sony Interactive Entertainment Media Solutions

Empresa passa a atuar dentro do ecossistema PlayStation na América Latina e no Brasil, aproximando as marcas preferidas do público…

Resident Evil Veronica Remake: destrinchamos o 1º trailer, segredos e

O anúncio que os entusiastas do Survival Horror aguardavam há décadas finalmente aconteceu durante a Summer Game Fest. A Capcom…

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

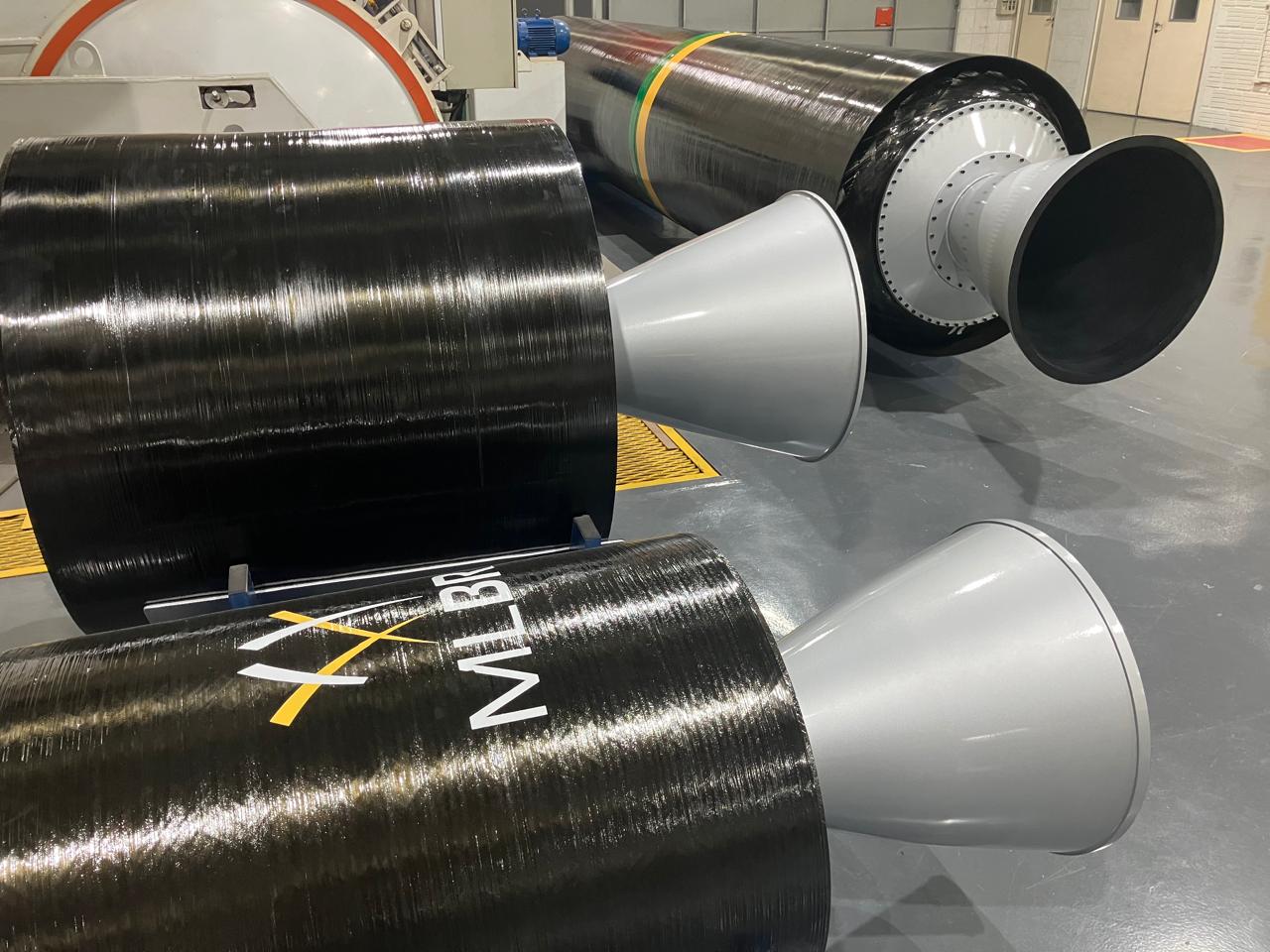

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Além do risco de controle total, uma segunda vulnerabilidade de injeção de SQL permitiu o acesso ao banco de dados interno do software, local onde o Google armazena segredos, listas de usuários e chaves de configuração. Através de requisições HTTP interceptadas e manipuladas, os atacantes conseguiram forçar o sistema a exibir dados confidenciais em mensagens de erro, possibilitando o esvaziamento silencioso de informações estratégicas da empresa. Essa falha, catalogada como CVE-2025-12743, revela uma fragilidade preocupante na arquitetura de ocultação de dados da plataforma.

A resolução do problema exige uma corrida contra o tempo que muitas empresas não estão preparadas para vencer. Embora o Google tenha disponibilizado correções no boletim de segurança GCP-2025-052, a atualização manual para versões on-premises é um processo técnico exaustivo e arriscado. O medo de causar uma interrupção nos fluxos de dados vitais ou a existência de instâncias esquecidas de Shadow IT faz com que milhares de servidores permaneçam vulneráveis meses após a descoberta. Especialistas alertam que a mera aplicação do patch não é suficiente e recomendam o isolamento imediato das instâncias do Looker em segmentos de rede dedicados para conter possíveis danos.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.