Regime de Teerã intensifica campanhas de spear-phishing e engenharia social para monitorar opositores, diplomatas e jornalistas no Oriente Médio e no Ocidente.

Mesmo diante de uma onda de protestos em massa que desafia o governo dentro de suas fronteiras, o aparato de inteligência do Irã não reduziu o ritmo de suas operações cibernéticas no exterior. Relatórios recentes de fevereiro de 2026 indicam que grupos de ameaça iranianos, vinculados ao Corpo da Guarda Revolucionária Islâmica (IRGC), estão executando campanhas agressivas de espionagem digital. O foco são indivíduos considerados inimigos do regime, abrangendo desde ativistas e jornalistas até diplomatas e empresários em países como Israel, Estados Unidos, Síria e Líbano.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

As táticas utilizadas revelam uma combinação perigosa de engenharia social e exploração de plataformas populares como WhatsApp, Telegram e X (antigo Twitter). Diferente de ataques puramente técnicos, essas campanhas dependem da manipulação psicológica para extrair credenciais e monitorar a localização física dos alvos em tempo real.

A primeira onda: Links maliciosos no WhatsApp e vigilância total

Em meados de janeiro, ativistas como Nariman Gharib começaram a receber mensagens vagas via WhatsApp que simulavam contatos profissionais. O objetivo era induzir a vítima a clicar em links hospedados em serviços de DNS dinâmico, como o DuckDNS. Essa técnica permite que os atacantes alterem constantemente os endereços IP de seus servidores, dificultando o bloqueio por ferramentas de segurança tradicionais.

Uma análise técnica profunda revelou o alcance devastador dessas invasões. Ao clicar no link malicioso e escanear um código QR — sob o pretexto de validar a conta ou acessar um convite — a vítima concede aos atacantes controle total sobre seu aplicativo. Mais grave ainda: a página de phishing solicita permissões de navegador para acessar câmera, microfone e localização. Uma vez concedidas, o dispositivo começa a transmitir a geolocalização do usuário e a capturar fotos automaticamente a cada cinco segundos, criando um sistema de vigilância constante no bolso do alvo.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

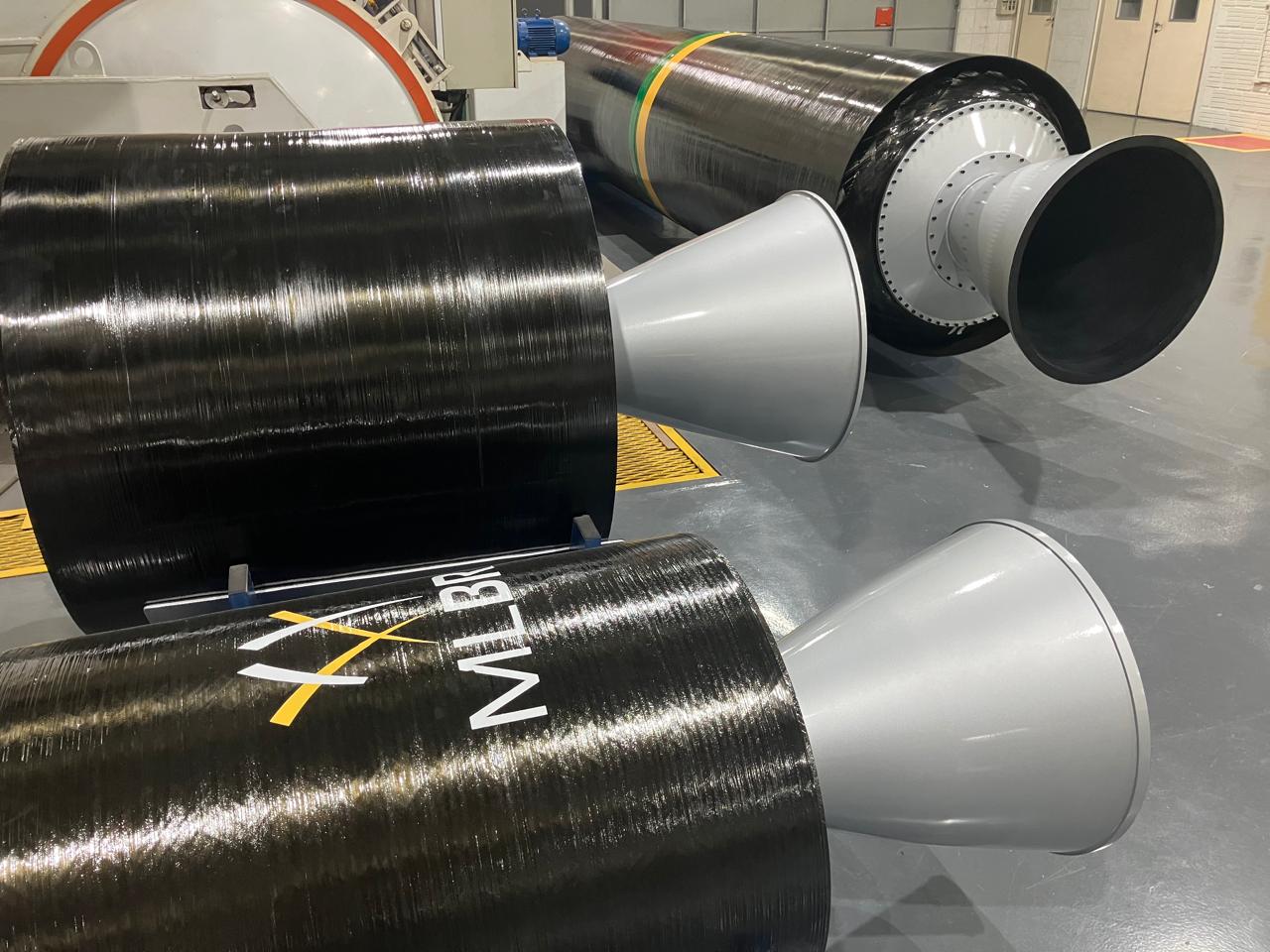

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Dados concretos: O perfil das vítimas e o espólio digital

Investigações conduzidas por pesquisadores de segurança e veículos de tecnologia conseguiram acessar o banco de dados de um dos servidores utilizados no ataque devido a uma vulnerabilidade de segurança dos próprios hackers. Os números revelam a escala da operação:

- 850 registros capturados: O banco de dados continha nomes de usuário, senhas e códigos de autenticação de dois fatores (2FA).

- Diversidade de Alvos: Entre os afetados estão acadêmicos, um ministro do gabinete libanês, um empresário do setor de drones israelense e membros da oposição síria.

- Geografia do Ataque: Além de persas étnicos vivendo no exterior, foram identificados ataques contra curdos, americanos e diplomatas em postos estratégicos.

A segunda onda: Personificações no X e falsos convites de reunião

A estratégia iraniana também se adaptou às redes sociais. Em uma manobra sofisticada de “fake news” e personificação, os atacantes criaram uma conta no X fingindo ser a ativista da paz do Bahrein, Fatema Al Harbi. Para aumentar a credibilidade, o grupo adquiriu o selo de verificação azul da plataforma.

A partir desse perfil falso, os hackers abordavam figuras públicas solicitando entrevistas. O “convite” para a conversa vinha na forma de um link falso do Google Meet, que na verdade servia para roubar credenciais de contas Google. Entre os alvos confirmados desta fase estão um membro do Knesset (o parlamento israelense), diplomatas e um proeminente jornalista americano-israelense. No Telegram, bots falsos foram utilizados para enviar ameaças de exclusão de conta, forçando usuários a inserir dados em páginas de login fraudulentas.

Sofisticação vs. Eficácia: O cenário da ameaça

Embora especialistas como Tomer Bar, da SafeBreach, notem que estas campanhas dependem mais de manipulação psicológica do que de códigos altamente complexos, a eficácia permanece alta. A diversidade de TTPs (Táticas, Técnicas e Procedimentos) sugere que múltiplos grupos patrocinados pelo estado iraniano podem estar operando simultaneamente, ou que um grupo menos avançado está sendo encarregado de “alvos moles” enquanto unidades de elite focam em infraestrutura crítica.

O cenário de 2026 mostra que a instabilidade política interna do Irã parece funcionar como um catalisador, e não como um inibidor, para a espionagem externa. Para o regime, monitorar e neutralizar vozes dissidentes no exterior é uma extensão direta da manutenção do controle interno.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.