O crescimento acelerado dos ambientes de TI e a migração em massa para a nuvem trouxeram um efeito colateral imprevisto que agora assombra os departamentos de segurança: a complexidade sistêmica. Diferente das vulnerabilidades tradicionais baseadas em códigos falhos, a complexidade é um subproduto silencioso da expansão organizacional, alimentada pela adoção desenfreada de ferramentas SaaS, infraestruturas híbridas e soluções de nicho que são empilhadas sem uma integração real. O que antes era visto como uma gestão robusta de múltiplas camadas, hoje é reconhecido por especialistas como um passivo de segurança crítico, onde a fragmentação de processos cria as brechas perfeitas para invasões sofisticadas.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

Atualmente, as organizações utilizam uma média de nove ferramentas distintas apenas para gerenciar operações básicas de TI, cada uma prometendo um controle específico, mas que, no conjunto, geram um cenário de isolamento de dados. Essa fragmentação compromete pilares fundamentais como a confiança no dispositivo e o controle de acesso, tornando o sistema inerentemente mais difícil de proteger devido ao excesso de partes móveis. Esse cenário explica por que uma esmagadora maioria de 87% dos líderes de tecnologia afirma que estaria disposta a migrar de plataforma em troca de uma arquitetura menos complexa e mais coesa, sinalizando uma mudança de paradigma onde a eficiência operacional passa a ser sinônimo de resiliência digital.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

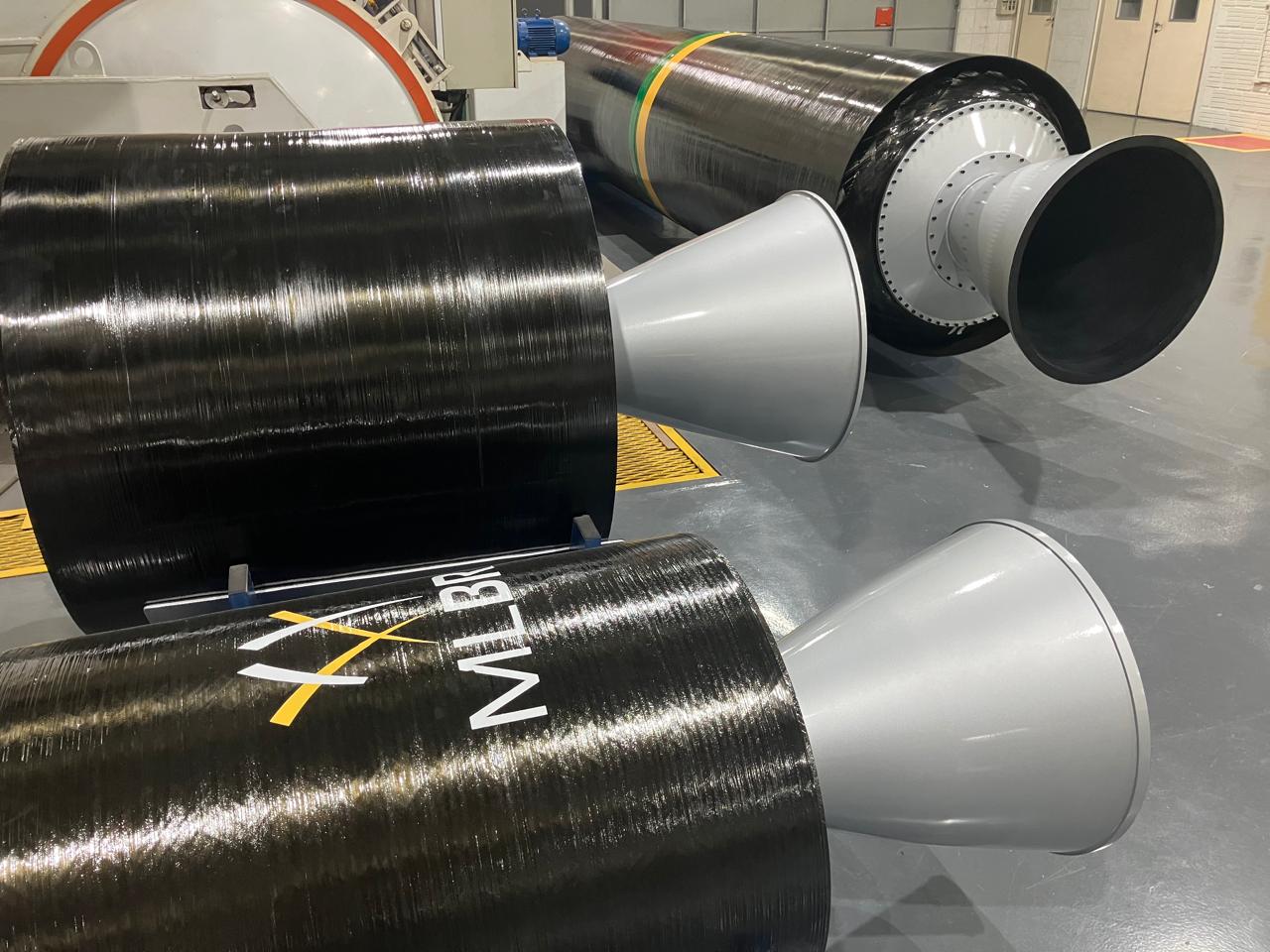

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Durante décadas, a estratégia de defesa centrou-se no acúmulo de camadas, sob a premissa de que mais produtos resultariam em mais proteção. Contudo, para os atacantes modernos, essas camadas não são obstáculos, mas sim pontos de fricção e inconsistência. A maioria das violações de dados em 2026 não depende de falhas técnicas inéditas, mas sim da exploração de falhas de configuração geradas por sistemas que não se comunicam. Quando os repositórios de identidade estão desconectados e as políticas de acesso são geridas de forma isolada, as credenciais roubadas tornam-se armas poderosas, permitindo que criminosos se movimentem lateralmente pela rede sem disparar alertas, já que os sinais de ameaça ficam perdidos em consoles de administração dispersos.

Para reverter esse quadro, a identidade deve deixar de ser um recurso adicional para se tornar a base arquitetônica do modelo operacional de nuvem. Em um ambiente verdadeiramente seguro, a identidade atua como o plano de controle que une usuários, dispositivos e aplicações em um contexto unificado, onde cada decisão de acesso é baseada em informações em tempo real e não apenas em permissões estáticas. Embora frameworks de Zero Trust sejam amplamente discutidos, sua implementação eficaz é frequentemente impedida por ferramentas que nunca foram projetadas para operar como um sistema integrado. Sem uma base de identidade consolidada, qualquer tentativa de aplicar o princípio de confiança zero falha na prática, mantendo as vulnerabilidades ocultas pela burocracia digital.

Nesse contexto, a consolidação de ferramentas deixa de ser uma iniciativa focada apenas em redução de custos ou ganho de eficiência para se consolidar como uma estratégia de segurança de alto nível. Menos plataformas significam menos lacunas de políticas e menos erros humanos, facilitando processos de auditoria e a aplicação do princípio do privilégio mínimo. Ao reduzir o tempo gasto na manutenção de integrações complexas, as equipes de TI podem focar no que realmente importa: a melhoria da postura de segurança e a resposta rápida a incidentes. A resiliência das organizações modernas dependerá, portanto, da capacidade de seus líderes em simplificar seus ambientes, compreendendo que o futuro da proteção na nuvem não será definido pela quantidade de ferramentas implantadas, mas pela harmonia com que elas trabalham juntas.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.