A escuridão profunda que paralisou a capital venezuelana nas horas que antecederam o amanhecer de 3 de janeiro de 2026 não foi um acidente técnico comum. Ela marcou o início de uma era onde a distinção entre o campo de batalha físico e o espaço digital deixou de existir. Enquanto operações militares tradicionais ocorriam em solo, uma ofensiva silenciosa e invisível desmantelava os sistemas de controle que gerenciam o fluxo vital de eletricidade em Caracas. Este evento confirmou o que especialistas temiam há décadas: as redes elétricas modernas, integradas à internet, tornaram-se alvos preferenciais em conflitos internacionais, permitindo que nações apaguem países inteiros sem disparar um único projétil.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

A raiz dessa vulnerabilidade extrema reside na modernização da infraestrutura básica. Por décadas, os controladores industriais responsáveis por abrir válvulas, girar turbinas e direcionar energia eram dispositivos isolados e rudimentares. Contudo, a busca por eficiência conectou esses aparelhos à rede mundial de computadores, transformando-os em cérebros digitais sofisticados. Forças cibernéticas avançadas agora exploram essa conectividade para manipular o comportamento físico de máquinas pesadas através de técnicas digitais, sequestrando a realidade operacional de cidades inteiras.

Pesquisadores em cibersegurança demonstraram que o perigo reside em softwares maliciosos capazes de criar uma realidade alternativa para os operadores humanos. Uma vez que o malware compromete o controlador, ele passa a interceptar comandos legítimos e a substituí-los por instruções destrutivas. Um exemplo crítico é a técnica de flapping, onde o invasor ordena a abertura e o fechamento frenético de disjuntores. Esse movimento repetitivo gera um estresse mecânico e térmico capaz de causar explosões em grandes transformadores, gerando danos físicos que podem levar meses para serem reparados.

O aspecto mais sinistro desses ataques é a dissociação entre a imagem digital e a realidade física. Enquanto o sistema está sendo destruído no mundo real, o malware envia dados falsificados para a sala de controle, garantindo que os operadores vejam tensões estáveis e luzes verdes em seus painéis. Essa cegueira induzida impede qualquer tentativa de diagnóstico ou reação imediata, deixando os técnicos impotentes até que o colapso físico seja total.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

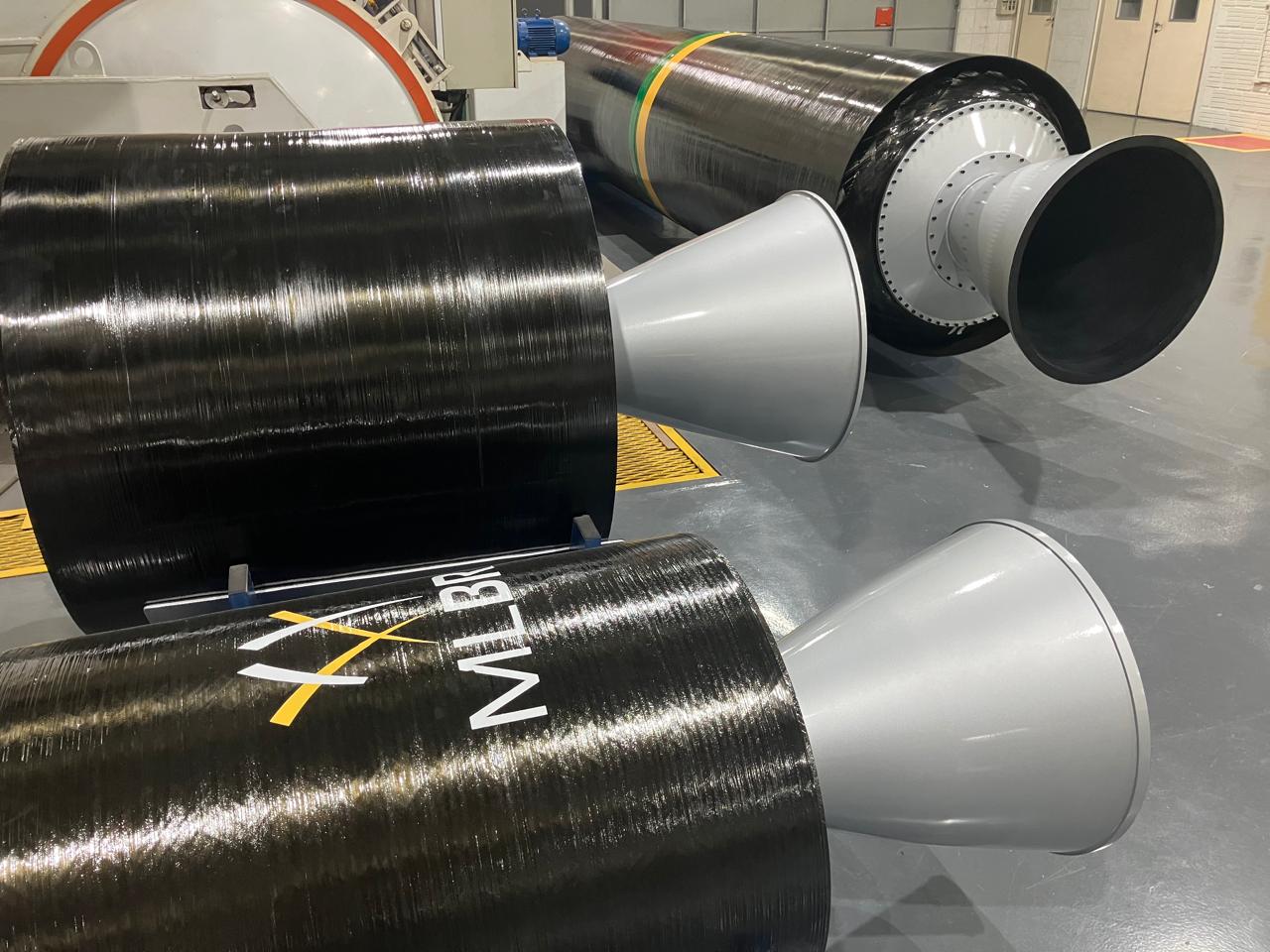

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Este cenário de guerra invisível possui precedentes históricos alarmantes que serviram de laboratório para os ataques atuais. O malware Stuxnet, que destruiu centrífugas nucleares no Irã em 2009, provou que o código pode derreter o aço. Anos depois, o ataque Industroyer paralisou a rede elétrica de Kiev, na Ucrânia, utilizando os próprios protocolos industriais do sistema contra ele mesmo. Mais recentemente, a campanha Volt Typhoon, atribuída à China, revelou que hackers já estão posicionados de forma dormente dentro da infraestrutura básica de potências globais, aguardando o momento de crise ideal para interromper sistemas de comunicação e energia de forma coordenada.

Atualmente, a fragilidade é agravada por falhas críticas na cadeia de suprimentos global. A análise de firmwares de grandes fornecedores internacionais mostra uma dependência perigosa de componentes de software de terceiros. Muitos desses dispositivos operam com bibliotecas digitais obsoletas e fora do suporte técnico, o que significa que não recebem atualizações de segurança há anos. Ferramentas de varredura automatizada indicam que o número de controladores industriais expostos diretamente à internet pública é drasticamente maior do que as empresas admitem, oferecendo um terreno fértil para o reconhecimento inimigo.

A defesa contra essas ameaças exige agora um nível de sofisticação que acompanhe a audácia dos ataques. Especialistas defendem a adoção imediata de arquiteturas de confiança zero, onde cada comando e componente deve ser verificado exaustivamente antes de ser executado. O mundo onde as linhas de código eram apenas dados abstratos ficou para trás; hoje, elas são extensões diretas de forças físicas capazes de gerar destruição real. Garantir a resiliência nacional em 2026 exige aceitar que a segurança da rede elétrica não é mais apenas uma questão de engenharia elétrica, mas o pilar central da soberania nacional no ciberespaço.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.