O que você faria se tivesse apenas três horas para salvar todos os dados da sua empresa? Esse é o tempo recorde que o cibercrime levou em 2025 para destruir defesas e criptografar servidores inteiros. Um novo relatório global da Barracuda Networks traz um dado aterrorizante: 90% dos incidentes de ransomware exploraram firewalls vulneráveis por meio de softwares sem correção ou contas desprotegidas.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

O relatório Barracuda Managed XDR revela que o que antes era considerado a “primeira linha de defesa” tornou-se o alvo favorito dos atacantes devido a descuidos fatais e sistemas obsoletos.

O ataque de 3 Horas: a velocidade destruidora do Ransomware Akira

O caso mais rápido documentado envolveu o ransomware Akira, que completou todo o ciclo, da invasão inicial à criptografia dos dados, em apenas três horas. De acordo com o relatório, esse cronograma comprimido “oferece às equipes de defesa uma janela mínima para detecção e resposta”.

Um dos sinais mais claros de que o desastre é iminente é a movimentação lateral dentro da rede. Os dados são precisos: “96% dos incidentes que envolveram movimentação lateral resultaram na execução do ransomware”, o que serve como um alerta crítico de que o ataque já está em estágio avançado.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

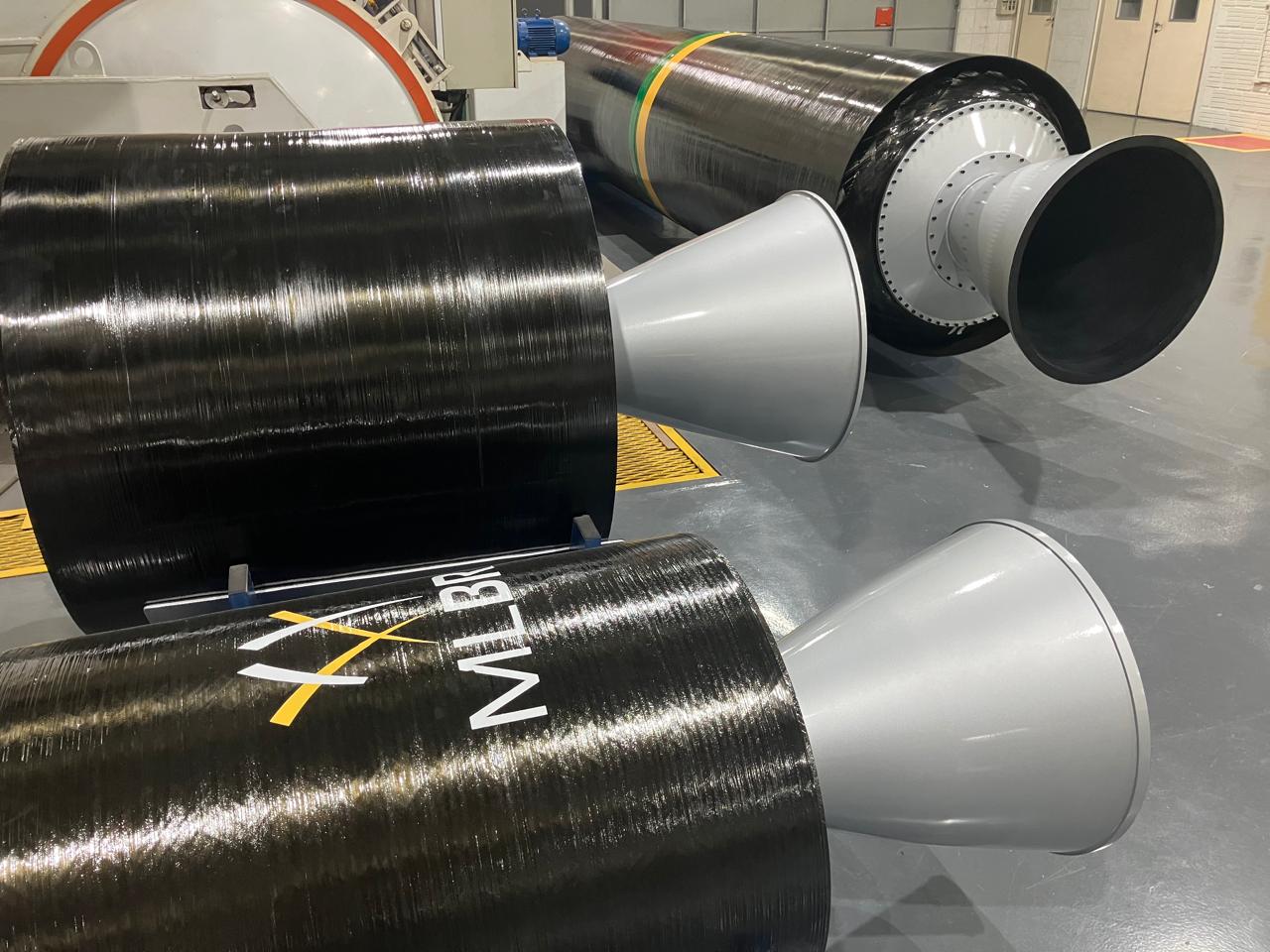

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Falhas de 2013 ainda abrem portas em 2026

Um dos pontos mais alarmantes do estudo é a sobrevivência de falhas antigas. A vulnerabilidade mais detectada, a CVE-2013-2566, data de 2013. Trata-se de uma falha em um algoritmo de criptografia desatualizado presente em sistemas legados, como servidores antigos.

Além disso, os criminosos estão cada vez mais focados em ferramentas legítimas de TI e softwares de acesso remoto para contornar a segurança. O relatório aponta que uma em cada dez vulnerabilidades detectadas já possuía um exploit conhecido, com atacantes armando falhas ativamente, especialmente na cadeia de suprimentos.

O salto nos ataques à cadeia de suprimentos

Se a sua empresa é segura, o seu fornecedor pode não ser. Os incidentes envolvendo a cadeia de suprimentos ou terceiros dispararam para 66% em 2025, contra 45% no ano anterior. Os invasores buscam o elo mais fraco para violar defesas complexas.

Merium Khalid, diretora de Segurança Ofensiva do SOC na Barracuda, alerta para a simplicidade com que os alvos são comprometidos:

“Os atacantes só precisam encontrar uma brecha para ter sucesso”, alertou Khalid.

Ela destaca que detalhes negligenciados, como um dispositivo não autorizado, uma conta de ex-funcionário não desativada ou uma funcionalidade de segurança mal configurada, são o suficiente para o sucesso do crime.

Como sobreviver à era do Ransomware Ultra-Rápido

Para Khalid, a solução reside em sistemas integrados. Ela defende que “uma solução de segurança integrada, alimentada por IA e gerenciada por especialistas pode fazer a diferença”.

Medidas urgentes para organizações:

- Atualização Imediata: Não ignore patches de segurança no firewall e em softwares de acesso remoto.

- Monitoramento de Movimentação Lateral: Detectar o invasor antes que ele pule de uma máquina para outra é a única forma de parar o cronômetro do Akira.

- Desativação de Sistemas Legados: Servidores antigos com criptografia de uma década atrás são convites abertos para invasores.

- Gestão de Terceiros: Audite a segurança dos parceiros que possuem acesso à sua rede.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.