A vulnerabilidade “One-Click to Pwn” permite que cibercriminosos escalem privilégios a partir do navegador para o sistema operacional, colocando em risco infraestruturas críticas e redes corporativas.

A Claroty, especialista em proteção de sistemas ciberfísicos (CPS), anuncia a descoberta de uma vulnerabilidade de segurança no ecossistema de vigilância IP da IDIS, uma das maiores fabricantes de soluções de segurança por vídeo do mundo. A falha, catalogada como CVE-2025-12556, foi descoberta pelo Team82, o braço de pesquisa de ameaças da Claroty.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link

- Siga o tecflow no tik tok

Trata-se de uma vulnerabilidade no ICM Viewer (software de visualização usado em máquinas Windows). Um cibercriminoso pode criar um exploit que, ao induzir um usuário a clicar em um link malicioso, permite a execução de código diretamente na máquina que executa o ICM Viewer. Esse tipo de ataque — chamado RCE (Execução Remota de Código) com um clique — é particularmente perigoso porque contorna as proteções tradicionais do navegador e coloca o invasor dentro da rede da vítima, abrindo caminho para comprometer outras partes do sistema, incluindo outras câmeras.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

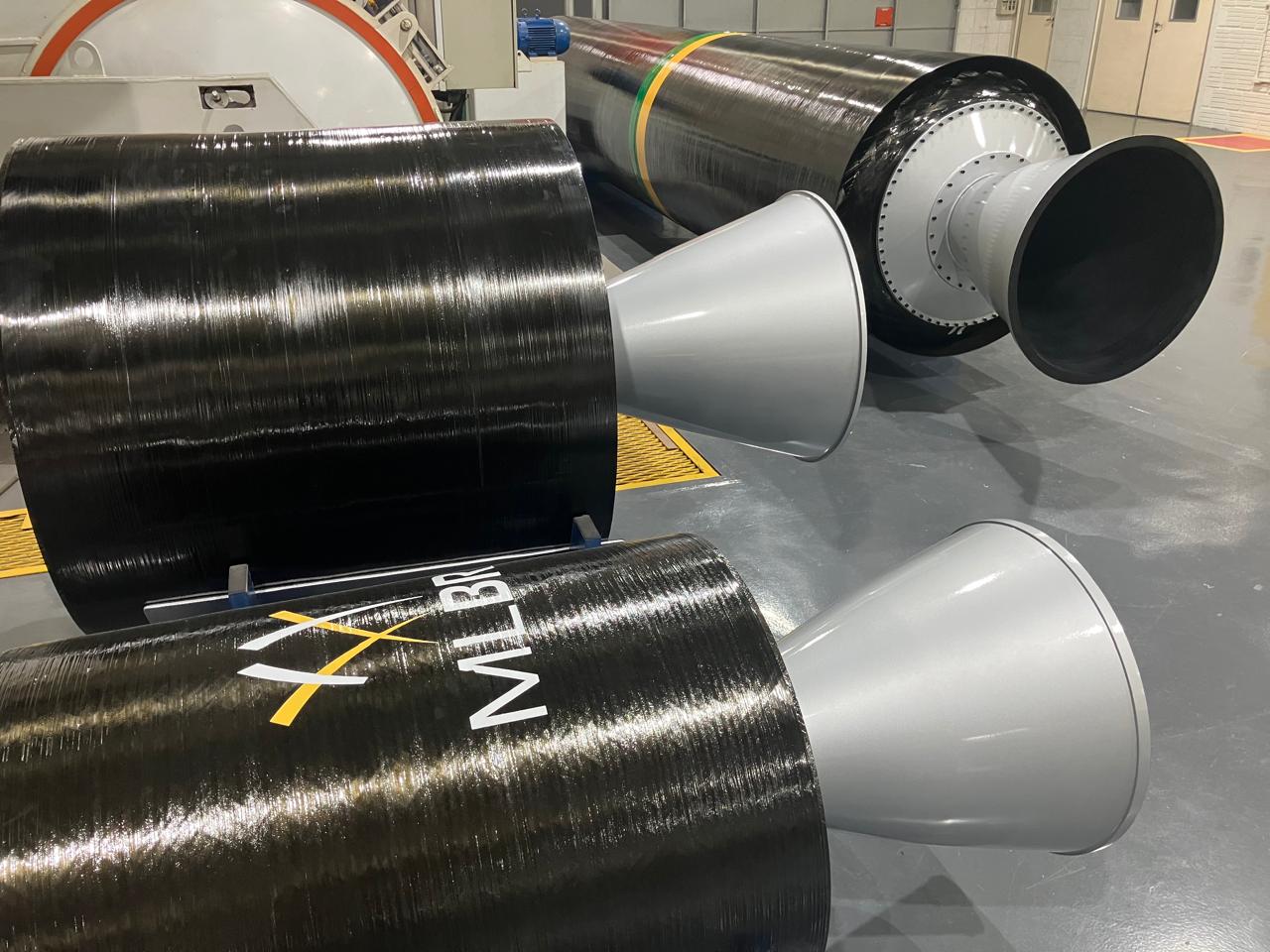

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Impacto e vetor de ataque

O ataque é classificado como 1-Click RCE. Isso significa que o cibercriminoso só precisa que a vítima — tipicamente um operador de segurança ou administrador de TI — clique em um link malicioso enquanto o software da IDIS está instalado.

“A gravidade desta falha está na sua simplicidade de execução versus o alto impacto potencial. Em um cenário de ataque direcionado ou campanha de phishing sofisticada, um único clique em um link malicioso enviado por e-mail pode conceder a um invasor acesso total a uma estação de monitoramento. A partir daí, o criminoso pode realizar movimentação lateral para comprometer câmeras, sensores e outros ativos críticos da rede industrial ou corporativa. Esta descoberta do Team82 da Claroty é um lembrete vital de que a conveniência da nuvem não deve comprometer a higiene básica de segurança no endpoint“, explica Italo Calvano, Vice-Presidente da Claroty para a América Latina.

Análise técnica: as falhas identificadas

A investigação identificou quatro falhas fundamentais que possibilitaram a exploração:

- O CWSService não validava a origem das requisições (ou seja, não havia uma política de CORS). Com isso, era possível se comunicar com o WebSocket a partir de fora do domínio idisglobal.com.

- Embora as mensagens fossem criptografadas, a criptografia utilizava uma chave fixa. Isso permitia que um invasor simulasse uma comunicação legítima e se conectasse ao WebSocket.

- O CWGService não realizava a validação ou filtragem (sanitização) dos argumentos recebidos, aceitando parâmetros sem verificação adequada.

- O WCMViewer também não verificava se os argumentos recebidos eram legítimos antes de encaminhá-los ao componente CEF (Chromium Embedded Framework), o que ampliava o risco de exploração.

Mitigação e recomendação

A IDIS colaborou com a Claroty e a CISA (agência norte-americana de segurança cibernética e infraestrutura) e disponibilizou atualização de segurança para corrigir a vulnerabilidade.

O relatório técnico completo e o vídeo da prova de conceito (PoC) estão disponíveis no blog do Team82 da Claroty.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.