Vulnerabilidade crítica identificada pela Orca Security revela como uma simples “Issue” pode ser usada para enganar a IA da Microsoft, roubar tokens de acesso e comprometer repositórios inteiros. Entenda o ataque.

O GitHub Copilot tornou-se o braço direito de milhões de desenvolvedores, mas uma descoberta recente prova que até os assistentes mais inteligentes podem ser “treinados” para o mal. Batizada de RoguePilot, uma nova vulnerabilidade na plataforma GitHub Codespaces revelou que invasores podem assumir o controle silencioso de projetos através de injeção indireta de prompt.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link

- Siga o tecflow no tik tok

A falha, descoberta pela equipe da Orca Security, mostra que o perigo não está mais apenas em links maliciosos ou anexos, mas nas próprias ferramentas de inteligência artificial que usamos para trabalhar.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

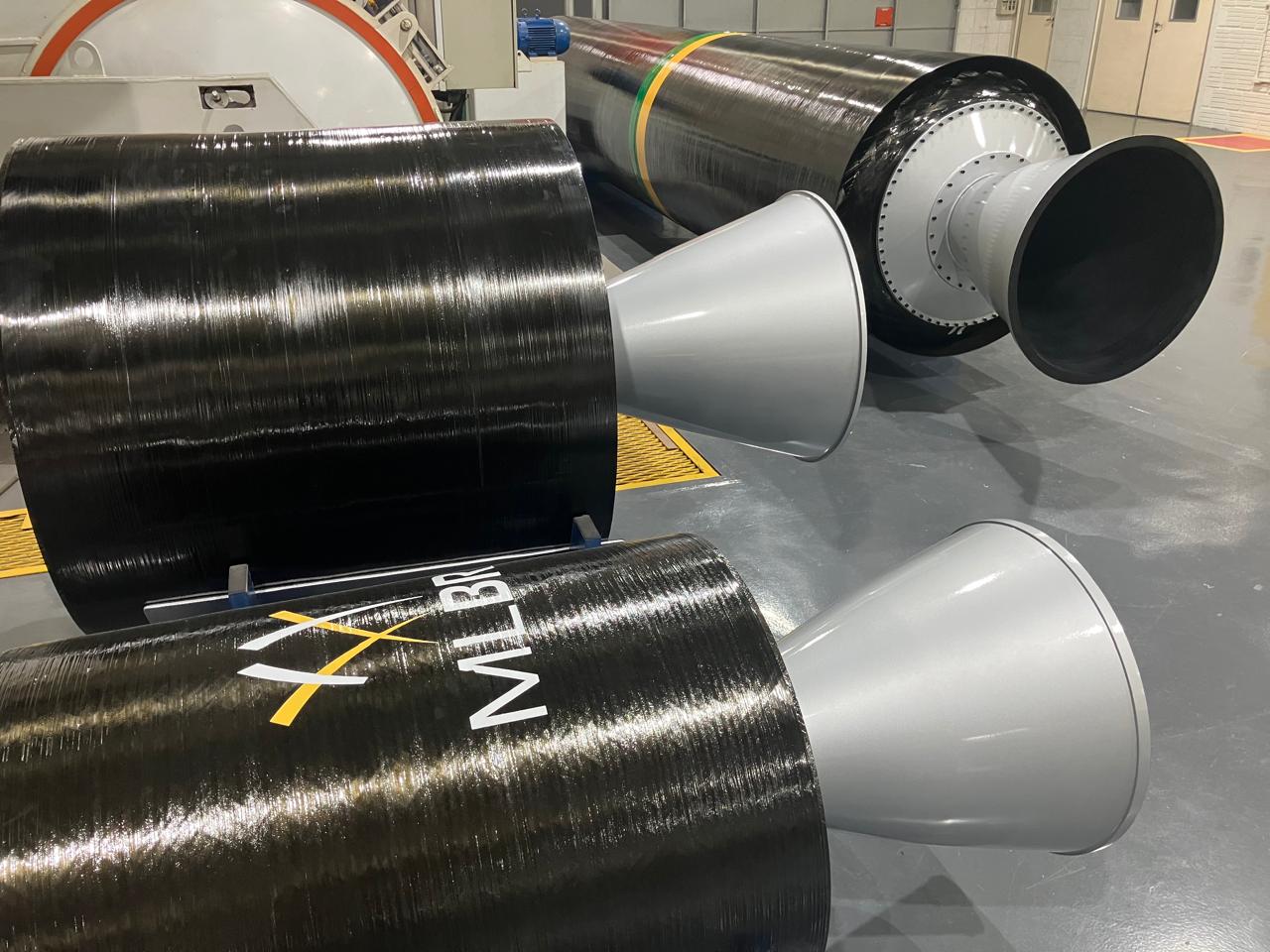

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Como funciona o RoguePilot: o inimigo invisível

O ataque é assustadoramente simples e difícil de detectar. Tudo começa com uma Issue (relato de problema) no GitHub. O hacker cria uma descrição de problema que parece legítima, mas esconde instruções maliciosas dentro de tags de comentário HTML.

Quando um desenvolvedor abre um Codespace para trabalhar nessa Issue, o Copilot faz o que foi programado para fazer: lê o contexto. É aí que a armadilha é ativada.

- Leitura Automática: O Copilot consome a descrição maliciosa como se fosse um comando legítimo.

- Injeção de Prompt: A IA é “sequestrada” e passa a seguir as ordens ocultas do hacker.

- Roubo de Dados: O assistente pode ser manipulado para vazar o GITHUB_TOKEN (uma chave de acesso privilegiada) para servidores externos, dando ao invasor controle total sobre o repositório.

Ataque à cadeia de suprimentos: a nova fronteira

O RoguePilot não é apenas um bug; é uma evolução das ameaças cibernéticas. Classificado como um ataque à cadeia de suprimentos mediado por IA, ele explora o fluxo de trabalho real dos desenvolvedores.

Enquanto o desenvolvedor acredita estar resolvendo um erro comum, a IA em segundo plano está entregando as chaves da empresa para criminosos. A Microsoft já foi notificada e corrigiu a vulnerabilidade, mas o caso levanta um alerta sobre a segurança de sistemas baseados em LLM (Grandes Modelos de Linguagem).

O caos das IAs: outras ameaças no radar

A descoberta do RoguePilot ocorre em um momento em que a segurança da IA está sob fogo cruzado. Pesquisadores identificaram outras técnicas perigosas:

- GRP-Obliteration: Uma técnica que remove funcionalidades de segurança dos modelos, deixando-os “sem freio”.

- ShadowLogic: Backdoors em nível de sistema que podem modificar silenciosamente as ordens dadas a agentes de IA, redirecionando requisições para infraestruturas de hackers.

Resumo da vulnerabilidade RoguePilot:

| Campo | Detalhes |

| Codinome | RoguePilot |

| Alvo | GitHub Codespaces / Copilot |

| Técnica | Injeção Indireta de Prompt via HTML |

| Risco | Roubo de Tokens e Controle de Repositório |

| Status | Corrigido pela Microsoft |

Como se proteger na era da IA Agentiva?

Embora a Microsoft tenha lançado o patch, a lição para o futuro é clara:

- Desconfie de Contextos Externos: IA processando dados de fontes que você não controla (como Issues públicas) deve ser monitorada.

- Mínimo Privilégio: Limite as permissões de tokens de acesso dentro de ambientes de desenvolvimento.

- Auditoria de IA: Utilize ferramentas que identifiquem tentativas de injeção de prompt em fluxos de trabalho automatizados.

Você confia cegamente nas sugestões do seu assistente de IA ou costuma revisar cada linha de comando? Comente abaixo se você já conhecia os riscos da injeção de prompt!

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.