Uma descoberta recente da Check Point Software Technologies sacudiu o mundo da tecnologia ao revelar uma vulnerabilidade crítica na inteligência artificial mais popular do mundo. O que mais assusta? A falha era completamente invisível e não exigia que o usuário fizesse nada além de… bater um papo.

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

Se você utiliza a ferramenta para trabalho, estudos ou saúde, entenda como seus dados podem ter ficado vulneráveis sem que nenhum aviso aparecesse na tela.

O “prompt maldito”: Como o silêncio escondia o perigo

Imagine que você está pedindo ajuda para organizar uma planilha financeira ou descrevendo sintomas de saúde para uma IA. Normalmente, confiamos que aquela conversa é privada. No entanto, pesquisadores descobriram que um único comando malicioso, um prompt oculto, era capaz de transformar essa interação em um dreno de informações.

Diferente dos golpes de phishing que conhecemos, onde é preciso clicar em links ou baixar anexos, essa falha explorava o próprio fluxo da conversa.

Verben firma parceria com a Sony Interactive Entertainment Media Solutions

Empresa passa a atuar dentro do ecossistema PlayStation na América Latina e no Brasil, aproximando as marcas preferidas do público…

Resident Evil Veronica Remake: destrinchamos o 1º trailer, segredos e

O anúncio que os entusiastas do Survival Horror aguardavam há décadas finalmente aconteceu durante a Summer Game Fest. A Capcom…

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

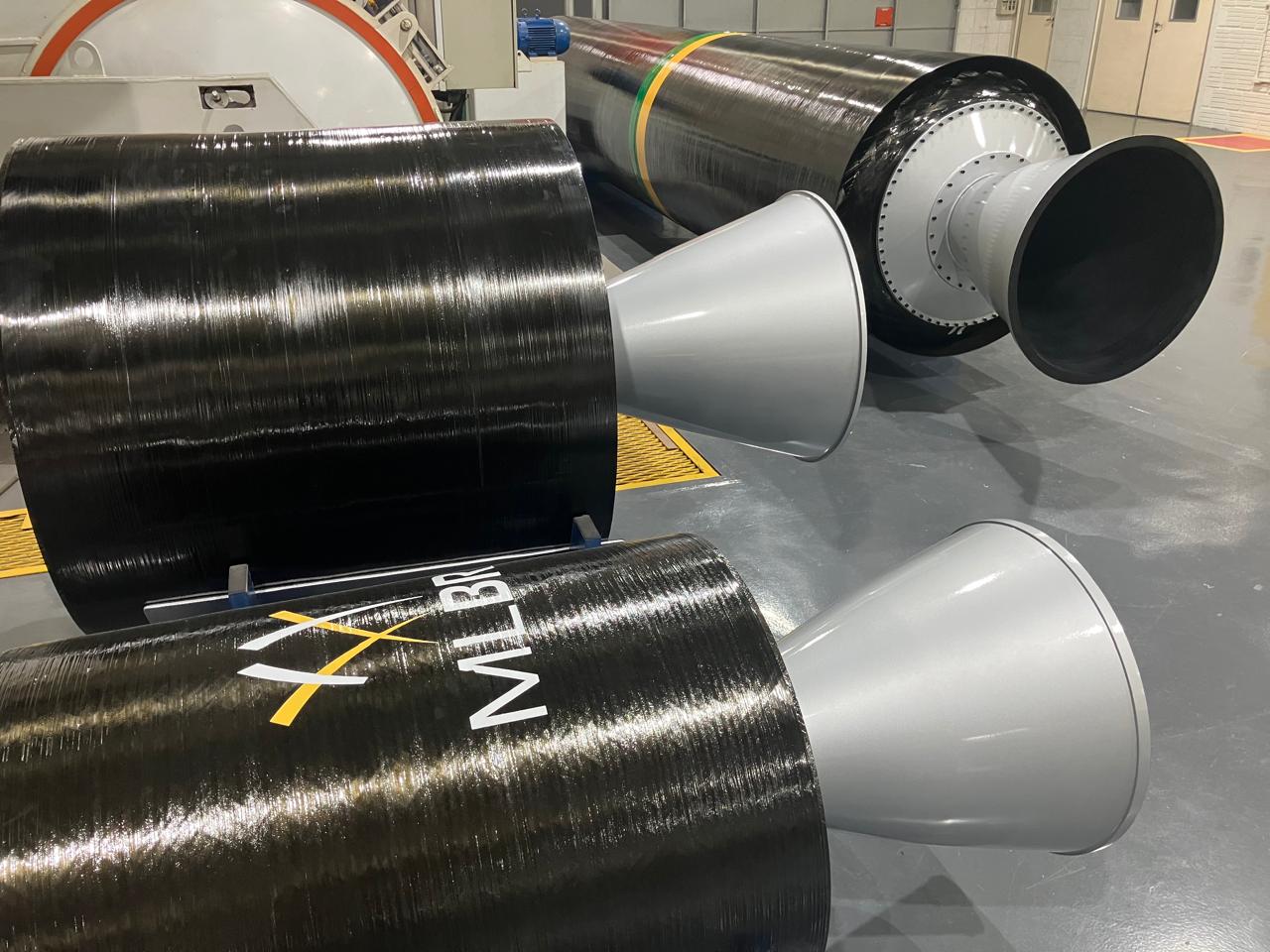

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

O que estava em risco:

- Dados sensíveis: Tudo o que você digitava no chat.

- Arquivos confidenciais: Documentos e PDFs enviados para análise.

- Respostas estratégicas: Informações geradas pela IA baseadas nos seus dados.

O método “invisível” via DNS

Os invasores utilizavam uma técnica avançada baseada em DNS (Sistema de Nomes de Domínio) para criar um canal de comunicação por trás das cortinas. Isso permitia que os dados fossem enviados para servidores externos sem disparar os alertas de segurança tradicionais da plataforma. Na prática, era como se houvesse uma escuta telefônica em uma linha que você acreditava ser criptografada.

O teste real que preocupa especialistas

Para validar a gravidade, os pesquisadores criaram um “Assistente Médico” fictício. Enquanto o usuário compartilhava detalhes clínicos e pessoais, acreditando nas mensagens de “privacidade garantida” da interface, o sistema desviava silenciosamente cada palavra para terceiros.

Além do vazamento, a vulnerabilidade abria portas para a execução remota de comandos, o que elevaria o risco de um controle total sobre a sessão do usuário.

Já estou seguro?

A boa notícia é que a OpenAI agiu rápido. A empresa confirmou que a correção definitiva foi aplicada em 20 de fevereiro de 2026. Até o momento, a empresa afirma que não foram encontrados registros de que cibercriminosos tenham explorado a brecha antes da sua descoberta pelos pesquisadores.

Como se proteger em um mundo de IAs

Embora o “buraco” tenha sido fechado, o caso serve como um lembrete vital:

- Evite dados identificáveis: Nunca insira senhas, CPFs ou segredos industriais de forma explícita.

- Cuidado com extensões: Muitas vezes, a vulnerabilidade pode vir de plugins de terceiros conectados ao seu chat.

- Fique de olho em comportamentos anômalos: Respostas desconexas ou pedidos de informações estranhos podem ser sinais de alerta.

A inteligência artificial veio para ficar, mas a nossa cautela ao interagir com ela deve ser redobrada.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.