O popular software de compactação WinRAR lançou uma correção para uma vulnerabilidade grave que permitia a execução de malwares logo após a extração de arquivos maliciosos. A falha, identificada como CVE-2025-6218, afeta apenas versões do WinRAR para Windows até a 7.11. A correção já está disponível na versão 7.12 beta 1, lançada nesta semana.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link.

Segundo o relatório, o problema permitia que arquivos com caminhos relativos especialmente manipulados fossem extraídos de forma “silenciosa” para diretórios sensíveis do sistema, como pastas de inicialização automática. Na prática, isso significava que arquivos maliciosos poderiam ser executados automaticamente na próxima vez em que o usuário ligasse o computador.

A falha foi descoberta pelo pesquisador de segurança whs3-detonator e reportada em 5 de junho através da Zero Day Initiative. O bug recebeu uma pontuação CVSS de 7.8, considerada de alta gravidade.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

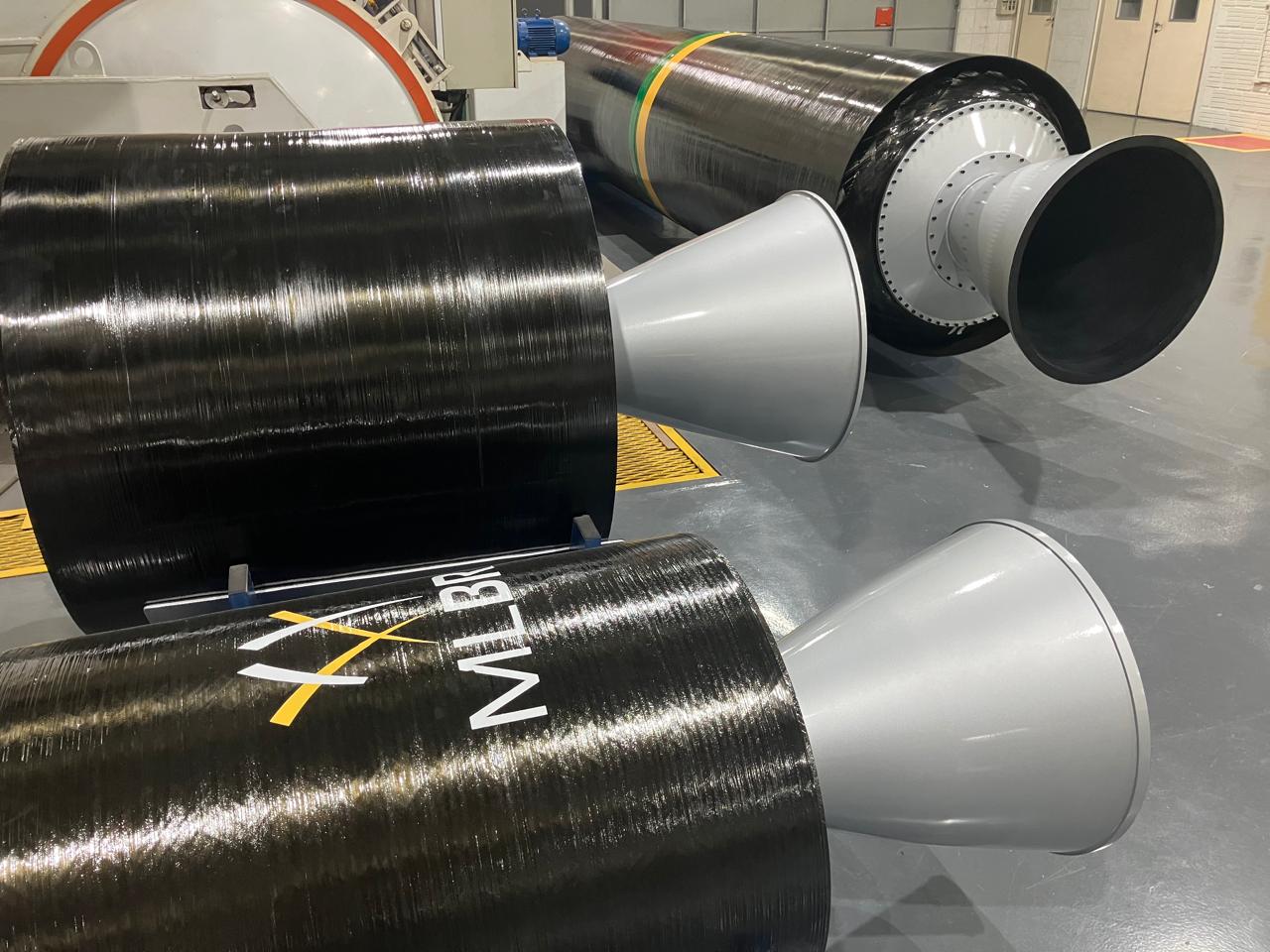

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Apesar de a execução do código malicioso ocorrer com privilégios de usuário (e não como administrador), os riscos continuam elevados. A ameaça pode ser usada para roubo de dados sensíveis, como cookies de navegador e senhas salvas, ou até mesmo para instalar mecanismos de persistência que permitam acesso remoto ao sistema comprometido.

Outro fator de preocupação é a ampla utilização de versões antigas do WinRAR, o que aumenta significativamente o risco de ataques, já que muitos usuários tendem a não atualizar o software com frequência.

Além da CVE-2025-6218, a versão 7.12 beta 1 também corrige:

- Uma falha de injeção de HTML em relatórios, identificada por Marcin Bobryk, que poderia permitir a execução de códigos HTML/JS maliciosos ao abrir relatórios em navegadores.

- Problemas menores relacionados a volumes de recuperação e perda de precisão em registros de data/hora no Unix.

Embora a falha principal não afete diretamente versões do WinRAR para Unix, Android ou código-fonte portátil, todos os usuários são fortemente aconselhados a atualizar para a versão mais recente do software.

Até o momento, não há relatos de exploração ativa da vulnerabilidade, mas considerando o histórico de ataques envolvendo o WinRAR, especialistas recomendam que a atualização seja feita imediatamente.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.