A recente divulgação da possível camisa da Seleção Brasileira para a Copa do Mundo de 2026 por um site especializado reacendeu o debate sobre como informações sigilosas de produtos globais acabam vazando antes dos lançamentos oficiais. Apesar da percepção popular, que tende a culpar hackers e ataques cibernéticos, a origem desses episódios é, na maioria das vezes, muito mais simples e previsível: o erro humano na cadeia de produção terceirizada.

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link

- Assine nossa newsletter neste link

- Siga o tecflow no tik tok

O fenômeno é recorrente. Em 2024, imagens da polêmica camisa vermelha da Seleção também foram antecipadas por canais especializados antes de qualquer anúncio oficial.

O Elo fraco: Da criação à fábrica na Ásia

Para o especialista em Direito Empresarial Fernando Moreira, doutor em engenharia de produção com ênfase em Governança e Compliance, o vazamento segue uma dinâmica conhecida.

“Quando o projeto ainda está restrito à equipe de criação, o controle é rígido e o risco é mínimo. O problema começa quando o protótipo entra na fase industrial, especialmente em fábricas terceirizadas na Ásia, onde muitas pessoas têm acesso físico às peças e podem fotografá-las sem barreira prática alguma,” explica Moreira.

A vulnerabilidade aumenta drasticamente conforme o produto avança:

- Fase Industrial: Acesso físico facilitado em grandes fábricas.

- Fase Comercial: Amostras, catálogos e materiais de pré-venda circulam entre varejistas e equipes internas, ampliando os pontos de contato.

“Cada compartilhamento aumenta a chance de quebra de sigilo. Muitos dos vazamentos conhecidos surgem exatamente de estoques e depósitos, em fotos tiradas antes da exposição oficial,” aponta Moreira.

/i.s3.glbimg.com/v1/AUTH_da025474c0c44edd99332dddb09cabe8/internal_photos/bs/2025/m/q/p2Az4HRBykSnn2BrAgWw/saveclip.app-575305215-17978748104943449-4344368791199681645-n.jpg)

Dados reforçam o fator humano

Dados recentes do setor de segurança da informação reforçam essa tese. O Verizon Data Breach Investigations Report (DBIR) 2024 aponta que 68% das violações de dados registradas globalmente têm origem em erro humano, envolvendo falhas operacionais, acessos inadequados, manipulação indevida de materiais e descuidos em processos internos.

Embora o estudo trate de segurança da informação em sentido amplo, o dado evidencia o papel central do fator humano em incidentes de confidencialidade em cadeias complexas de produção.

No ambiente digital, os riscos também tendem a ser operacionais, e não criminosos. “Arquivos de jogos como EAFC (EA Sports FC), erros de publicação em sites oficiais e monitoramento automatizado por bots podem antecipar informações sem que haja invasão de sistemas. São falhas humanas e operacionais, não ataques,” completa o especialista.

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

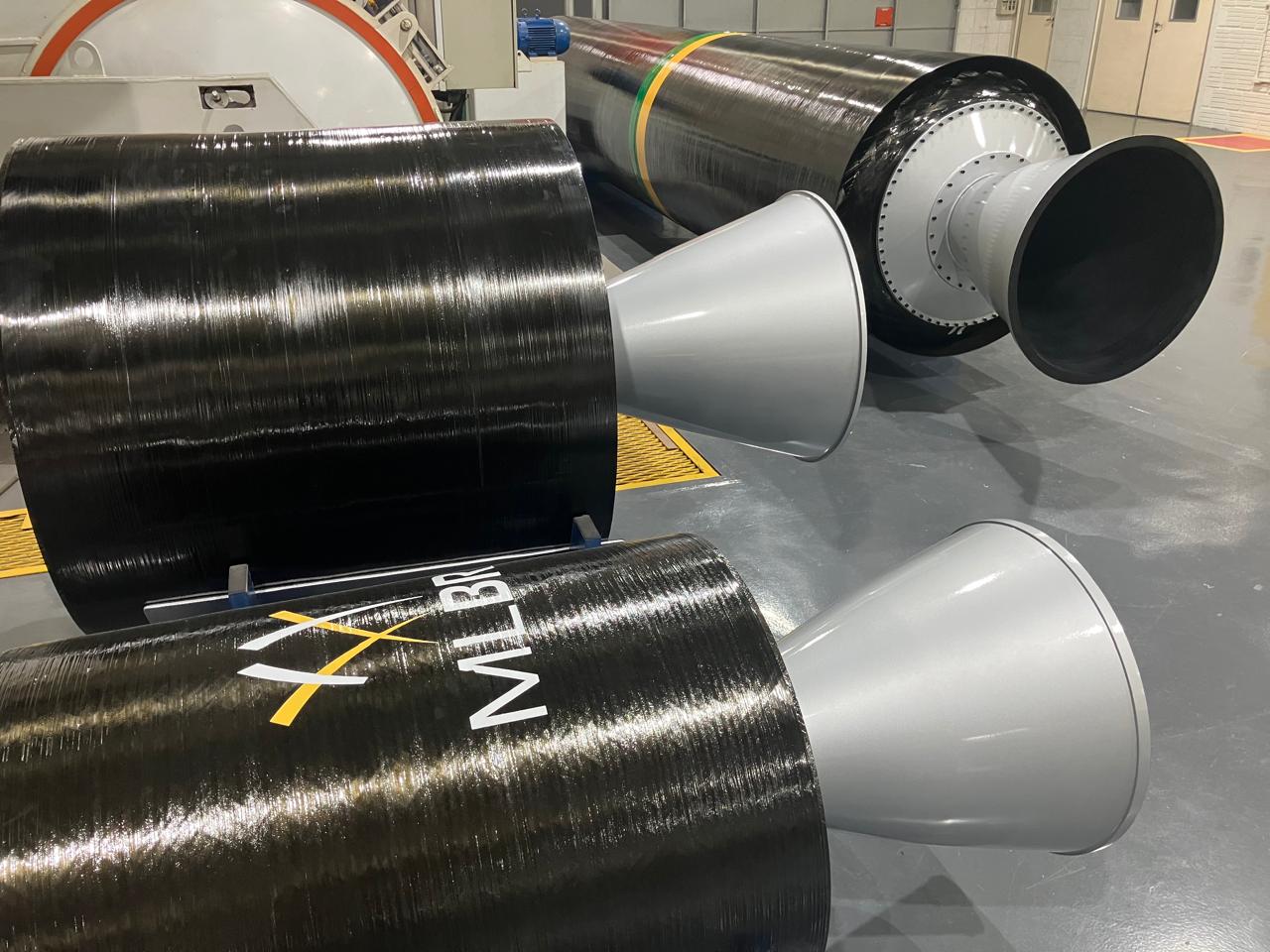

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

Com usinas acionadas em agosto, leilão de energia trará reajuste

O governo já bateu o martelo. Uma nova taxa bilionária vai pesar no seu bolso ano após ano, e o…

Samsung Ocean oferece cursos gratuitos de IA, programação, Digital Health,

Programa de capacitação tecnológica da Samsung oferece aulas, workshops e laboratórios gratuitos em formato online e presencial, com certificado de…

Gestão de risco de terceiros e NDAs

Para Moreira, o caso da camisa é um exemplo clássico de desafio em Vendor Risk Management (Gestão de Risco de Fornecedores).

“Cláusulas de confidencialidade e NDAs (Non-Disclosure Agreements, ou Acordos de Confidencialidade) ajudam, mas têm alcance limitado quando centenas de pessoas participam da produção e distribuição. Quanto mais próximo do lançamento, mais amplo é o acesso e mais difícil é evitar que imagens circulem,” analisa.

O especialista conclui que o episódio deve ser interpretado como um vazamento operacional: “É previsível, recorrente e inerente ao modelo de produção terceirizado adotado por grandes marcas. Não se trata de ação de hackers, mas de fragilidades estruturais que fazem parte do processo,” finaliza.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.

Redação tecflow

Tecflow é um website focado em notícias sobre tecnologia com resenhas, artigos, tutoriais, podcasts, vídeos sobre tech, eletrônicos de consumo e mercado B2B.