O golpe é perfeito: você acha que está apenas digitando seu PIN, mas um toolkit invisível está assumindo o controle total da sua máquina. Entenda como o malware CTRL está aterrorizando especialistas.

Imagine a cena: você clica em uma pasta que parece conter chaves privadas importantes. Segundos depois, uma janela padrão do Windows Hello aparece pedindo seu PIN. Você digita, nada acontece, e você tenta de novo. Parabéns: você acaba de ser vítima do CTRL, o novo toolkit de acesso remoto (RAT) de origem russa que está quebrando as regras da cibersegurança tradicional.

- Confira nossos stories no Instagram e veja notícias como essa!

- Siga o tecflow no Spotify Podcast para ouvir nosso conteúdo!

- Participe dos nossos canais no Twitter, Telegram ou Whatsapp!

- Anuncie conosco aqui ou apoie o tecflow clicando neste link!

- Assine nossa newsletter neste link ou no LinkedIn!

- Siga o tecflow no tik tok!

O cavalo de troia do século XXI: o arquivo LNK

A invasão não começa com um executável suspeito, mas com um simples arquivo .LNK (atalho). Disfarçado de pasta de segurança, ele aciona uma reação em cadeia em PowerShell que desmonta as defesas do seu computador de dentro para fora.

Diferente de malwares comuns, o CTRL é desenvolvido em .NET e não “pede licença”. Ele:

- Limpa a concorrência: Remove outros mecanismos de persistência para ser o único dono do sistema.

- Cria portas dos fundos: Abre usuários locais com privilégios de administrador (backdoor).

- Manipula o Firewall: Altera as regras de segurança para permitir o tráfego malicioso.

Verben firma parceria com a Sony Interactive Entertainment Media Solutions

Empresa passa a atuar dentro do ecossistema PlayStation na América Latina e no Brasil, aproximando as marcas preferidas do público…

Resident Evil Veronica Remake: destrinchamos o 1º trailer, segredos e

O anúncio que os entusiastas do Survival Horror aguardavam há décadas finalmente aconteceu durante a Summer Game Fest. A Capcom…

ONS faz corte emergencial inédito no fim de semana; Entenda

O Operador Nacional do Sistema Elétrico (ONS) precisou acionar um plano de contingência que nunca havia sido usado antes na…

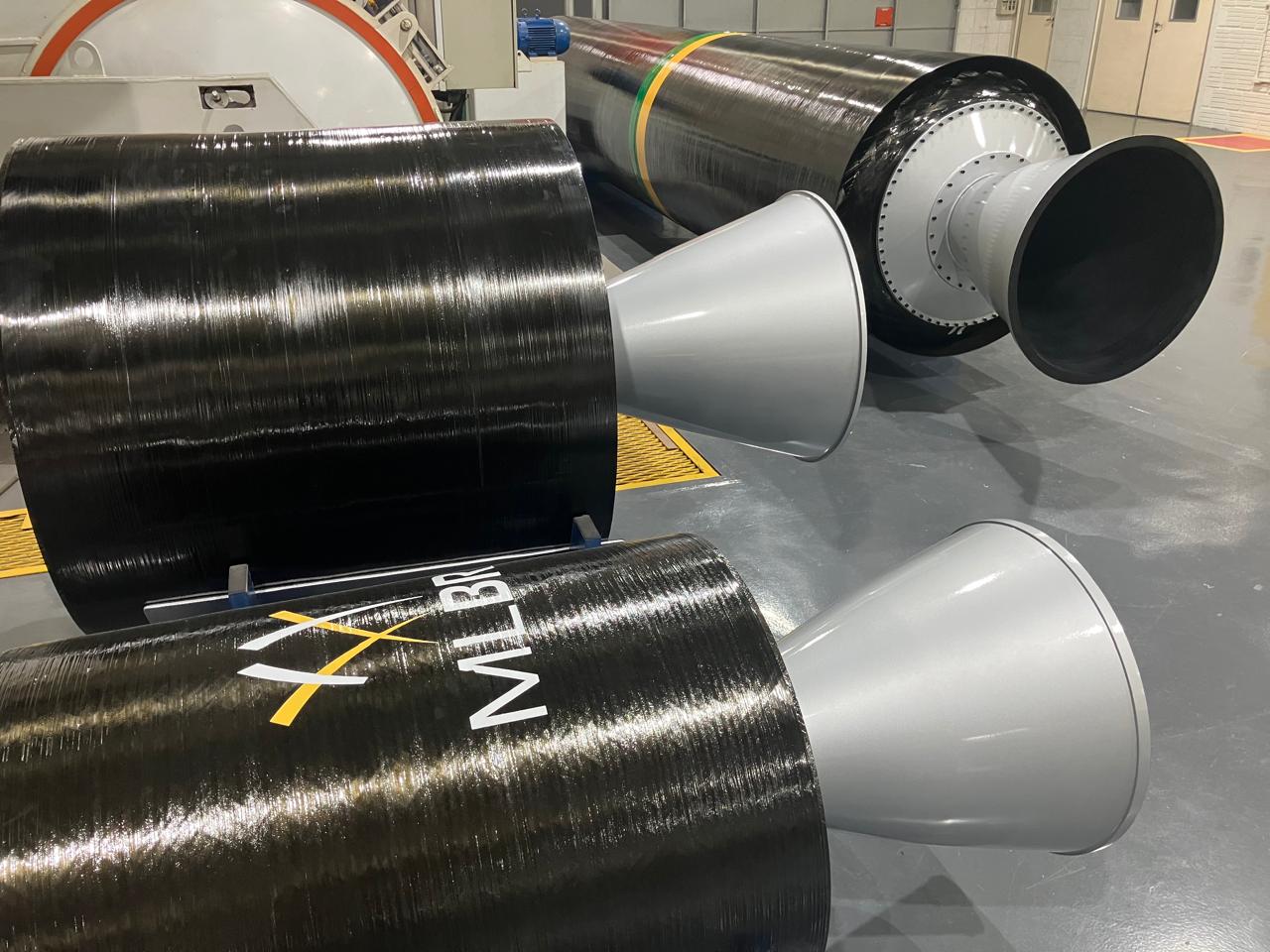

Foguete nacional MLBR avança com testes de motores para lançamento

O Brasil está prestes a dar um salto histórico e chocar o mundo com sua tecnologia aeroespacial! Se você achava…

SNP e Structify consolidam capacidades de IA para transformar Dados

A iniciativa é conduzida por meio da Oros Data LLC, uma joint venture criada entre SNP e Structify para ajudar…

Assista agora! Jogos no PS5, Gears E-Day em outubro e

O momento mais aguardado e tenso para os fãs do Xbox na Summer Game Fest finalmente está aqui. Neste domingo,…

A armadilha visual: o phishing WPF

O grande trunfo deste ataque é a sofisticação visual. Utilizando o framework WPF (Windows Presentation Foundation), os criminosos criaram uma interface idêntica ao prompt de autenticação do Windows.

“Mesmo que você insira o PIN correto, a interface continua ativa, simulando um erro enquanto envia seus dados para os atacantes em tempo real”, alertam especialistas.

Invisível aos Olhos: O Sequestro de RDP e Túneis FRP

Se você acha que o monitoramento de rede vai te salvar, pense de novo. O CTRL utiliza uma técnica de RDP Hijacking avançado. Em vez de usar canais de Comando e Controle (C2) que geram alertas, ele usa Pipes Nomeados para comunicação local.

Para a comunicação externa, ele utiliza o FRP (Fast Reverse Proxy). Isso cria um “túnel” dentro do seu tráfego normal, permitindo que o invasor controle seu PC via RDP de forma totalmente camuflada. É como se o criminoso estivesse sentado na sua cadeira, mas o seu antivírus enxerga apenas um tráfego de rede legítimo.

O que o Toolkit CTRL consegue fazer?

| Recurso | Impacto no Usuário |

| Keylogging Total | Grava cada tecla digitada (senhas, chats, e-mails). |

| Notificações Falsas | Envia alertas fakes do Chrome e Edge para induzir cliques. |

| Multi-Sessão RDP | Permite que vários invasores acessem o PC simultaneamente. |

| Shell TCP Remoto | Controle total via linha de comando. |

Como se proteger?

A recomendação de ouro continua sendo a mesma: desconfie de arquivos de atalho (.LNK) recebidos por fontes externas, mesmo que pareçam pastas de segurança. Este toolkit representa uma nova era de “ferramentas de boutique”, malwares altamente customizados e furtivos feitos para operadores individuais que não querem ser encontrados.

Faça como os mais de 10.000 leitores do tecflow, clique no sino azul e tenha nossas notícias em primeira mão! Confira as melhores ofertas de celulares na loja parceira do tecflow.